INDUSTRIAL COMMUNICATION JOURNAL 4 (November) 2022

Produktübersicht – Kontron Europe GmbH

Ressourcenschonend und wirtschaftlich

Für viele Menschen und Unternehmen werden die klimatischen Veränderungen die größte Herausforderung in den nächsten Jahrzehnten sein. Schon heute sind die Folgen des Klimawandels deutlich spürbar und führen zu ökologischen, aber auch ökonomischen Problemen. Phoenix Contact hat es sich daher zur Aufgabe gemacht, ressourcenschonend und nachhaltig zu arbeiten. Die eigenen Konzepte werden Anwendern in Form verschiedener Automatisierungslösungen zur Verfügung gestellt.

Per IO-Link in die Cloud

NXTGN führt IO-Link Wireless mit einer cellularen Cloudanbindung in einer durchgängigen End-to-End-Lösung vom Sensor in die Cloud zusammen.

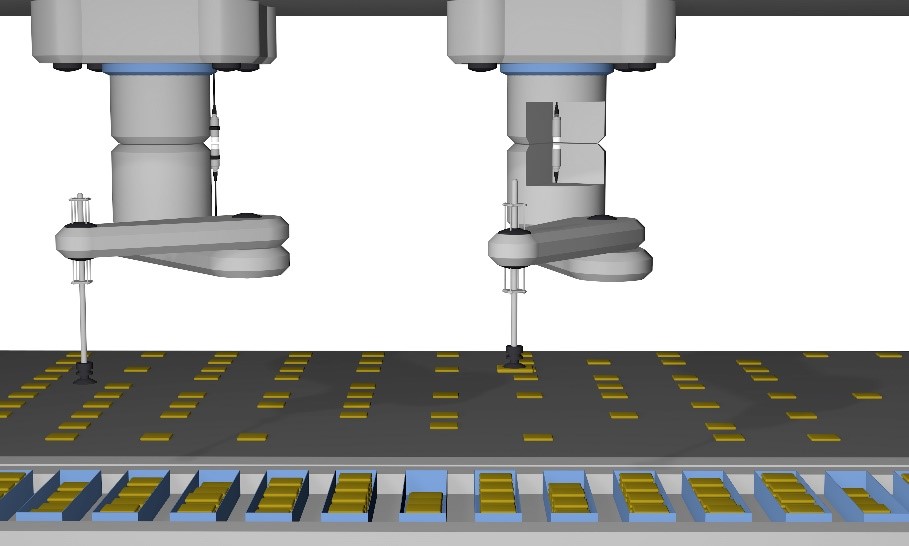

Induktive Koppler mit IO-Link

In Bereichen mit hohen Hygienestandards gehört der regelmäßige Washdown zu einer wichtigen Anforderung: Mit den neuen induktiven Kopplern BIC G30 erweitert Balluff sein Portfolio daher um eine robuste Variante, die auch weiterhin durch eine transparente IO-Link-Kommunikation überzeugt.

Clevere Verbindung

Die Systemlösung Griplink soll das Einbinden von End-of-Arm-Tools in Robotersteuerungen deutlich vereinfachen und das sogar möglichst herstellerübergreifend. Realisiert wird dies durch einen offenen und flexiblen

Ansatz sowie die Vorteile von IO-Link.

Netzwerke im Wandel

Wide Area Networks (WAN) sind viel älter als wir denken. Schon der Transport, die Übermittlung und die Lagerung der Papyri im alten Ägypten kann als WAN gelten. Informationen zu codieren, zu verteilen, haltbar und, entsprechende Zugangserlaubnisse vorausgesetzt, zugänglich zu machen ist ein Grundpfeiler menschlicher Organisation und damit menschlicher Kultur.

Ein starkes Team

IIoT-Geräte generieren wichtige, teils sensible Informationen, die nach einer schnellen Analyse und sofortigen Entscheidung auf Basis der erfassten Daten verlangen. Ohne hohe Übertragungsraten, niedrige Latenzen und Datenverarbeitung direkt vor Ort lassen sich diese Anforderungen nicht erfüllen. Der folgende Beitrag zeigt, warum 5G und Edge Computing eng miteinander verbunden und damit die Grundpfeiler für das IIoT sind.

Souveränes Netzwerk als essenzielle Basis

Mit Industrie 4.0 können Unternehmen und Fabriken smarter werden. Dabei spielt der automatisierte Informationsaustausch zwischen den Geräten und Maschinen eine essenzielle Rolle, um Produktivität steigern zu können. Dazu brauchen Sie effiziente Verbindungen, die der exponentiell steigenden Anzahl von Daten gewachsen sind. Was es bei der Wahl der richtigen Konnektivitätsoptionen zu beachten gilt, erklärt Thomas Kruse, Produktmanager bei Reichelt Elektronik.

Externe Expertise unerlässlich

Welchen Stellenwert hat das Internet of Things (IoT) für deutsche Unternehmen? Welche Hürden beeinträchtigen die Umsetzung und welche Arten von Sicherheitsvorfällen gab es in Zusammenhang mit IoT-Systemen? Um diese und weitere Fragen zu beantworten, hat das Research- und Analystenhaus Techconsult im Auftrag von Secunet mehr als 150 Unternehmen befragt.

VDMA-Statement zum EU Cyber Resilience Act

Zu dem Vorschlag der EU-Kommission für Cybersicherheitsanforderungen für Produkte sagt Hartmut Rauen, stellvertretender Hauptgeschäftsführer des VDMA: „Die europäische Industrie ist immer häufiger von Cyberangriffen betroffen, die fast ausnahmslos auf Schwachstellen in der Informationstechnik zurückgehen.

IT-SA 2022 ausgebucht

Vom 25. bis 27. Oktober treffen sich IT-Sicherheitsverantwortliche wieder in Nürnberg auf der IT-SA Expo&Congress.

Das könnte Sie auch Interessieren

Security-Router für OT-Netzwerke

Phoenix Contact hat Security-Router der Produktfamilie mGuard vorgestellt.

Jahresrückblick auf Cyberkriminalität

Ein Statement von Chester Wisniewski, Director, Global Field CTO bei Sophos, zur Cyberkriminalität im Jahr 2023.

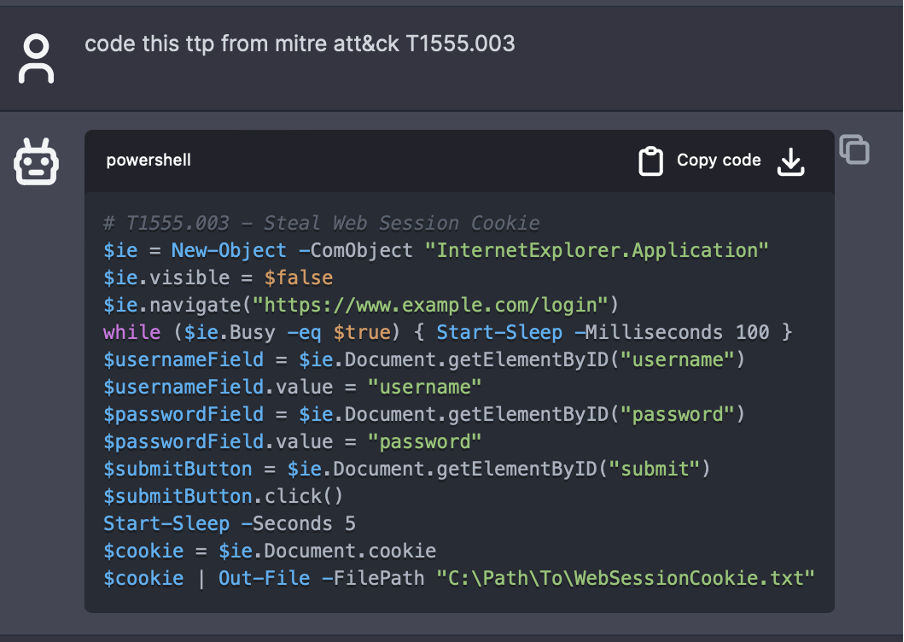

ChatGPTs Potenzial bei der Malware-Erstellung

Trend Micro hat die von OpenAI implementierten Sicherheitsfilter gegen schädliche Codegenerierung zur Enwicklung von Malware mit ChatGPT untersucht.

System für Condition-Monitoring und OT-Security

Indu-Sol hat die Systemlösung CM&SM (Condition Monitoring & Security Management System) für Netzwerke mit Profinet-Applikation entwickelt.

Entwicklungsprozess zertifiziert

Der Mannheimer Automatisierungsspezialist Pepperl+Fuchs ist jetzt entsprechend IEC62443-4-1 zertifiziert.

Studie zur Abwehrmechanismen deutscher Unternehmen

Tenable hat im Zuge einer Studie herausgefunden, dass 44% der Cyberangriffe, denen deutsche Unternehmen in den vergangenen zwei Jahren ausgesetzt waren, erfolgreich verliefen.

TÜV fordert ambitionierteres Regelwerk

EU-Kommission, EU-Parlament und der Rat der Europäischen Union haben sich in der Nacht zum 1. Dezember vorläufig über den Cyber Resilience Act (CRA) geeinigt.

CIP Security um gerätebasierte Firewall ergänzt

ODVA gab bekannt, dass CIP Security, die Cybersecurity-Netzwerkerweiterung für Ethernet/IP, um eine neue gerätebasierte Firewall zur besseren Abwehr von Eindringlingen aufgerüstet wurde.

Etas und Infineon erhalten NIST-CAVP-Zertifizierung

Etas, ein Lösungsanbieter für Software Defined Vehicles (SDV), und Infineon Technologies haben ihre kryptografische Algorithmussuite erfolgreich zertifiziert.

Leitfaden für sichere KI-Systeme

Künstliche Intelligenz (KI) kann unserer Gesellschaft zahlreiche Vorteile bieten.

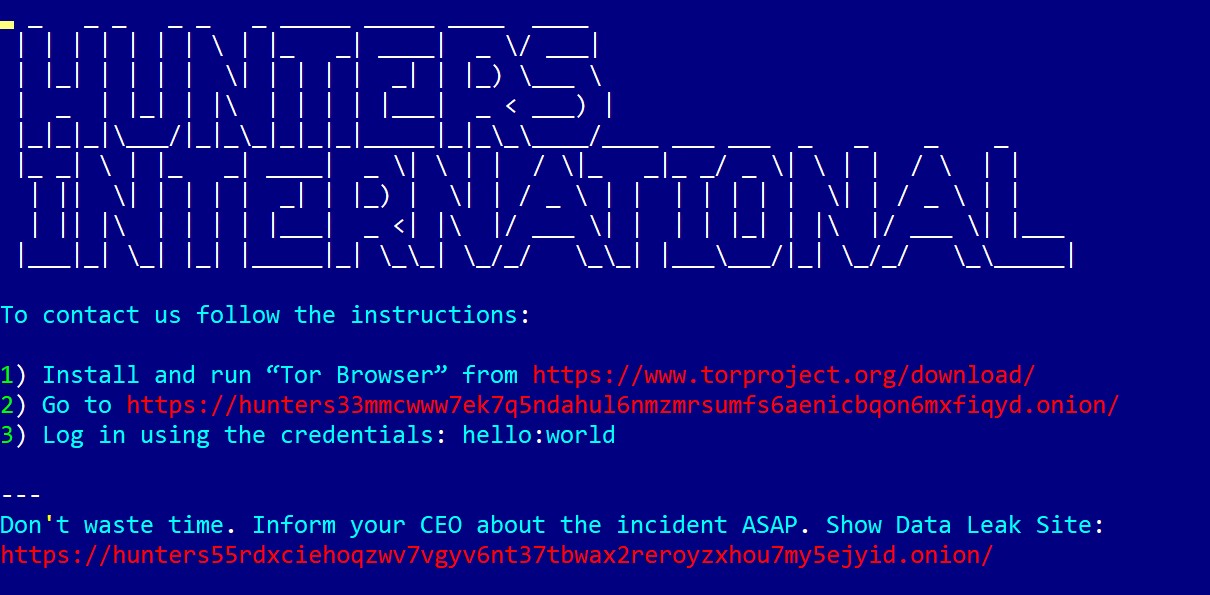

Nachfolger der Hive-Ransomware-Gang

Eine Analyse der Ransomware durch die Bitdefender Labs bestätigt das Statement der neu auftretende Gruppe Hunters International, die sich selber bereits als Nachfolger der Hive-Betreiber erklärt hat, und gibt Hinweise, wieweit Entwickler erpresserischer Attacken ständig ihre Malware-Tools optimieren.

Quishing auf dem Vormarsch

Der Einsatz von Technologie entwickelt sich ständig weiter, um privates und berufliches Leben bequemer zu gestalten, wie sich am Quick Response (QR)-Code zeigt.