Hardware und Infrastruktur

Social Engineering: Was Unternehmen beachten sollten

Um an sensible Daten zu gelangen, setzen Cyberkriminelle vermehrt auf Social Engineering.

IT-Führungskräfte

hatten Sicherheitsvorfälle

Echtzeitfähiges IoT-Gateway

Phytec Messtechnik stellt das serienreife IoT-Gateway Phygate-Pontis vor.

5G, ein Sicherheitsrisiko?

Damit 5G sein Versprechen einlösen kann, eine

intelligente Fertigung, autonome Transportfahrzeuge und vieles mehr zu ermöglichen, muss der schnelle Mobilfunkstandard Sicherheit auf höchstem Niveau bieten. Im folgenden Beitrag werden die wichtigsten Fragen beantwortet, die sich

Unternehmen stellen sollten.

von Attacken betroffen

befürchten Umsatzeinbußen

Erhöhtes Risiko trifft auf veraltete Technik

IT-Entscheider rechnen mit einem größeren Risiko von Cyber-Angriffen.

Internationale Cyber-Sicherheitsbehörden appellieren an Hersteller

Damit Qualitätsmängel in Soft- und Hardware-Produkten nicht die Angriffsfläche für Cyber-Kriminelle erhöhen und ganze IT-Infrastrukturen gefährden, appelliert das Bundesamt für Sicherheit in der Informationstechnik (BSI) daher an die Hersteller von IT-Produkten, Sicherheitsaspekte bereits bei der Entwicklung stärker zu berücksichtigen und die Geräte in einer sicheren Konfiguration auszuliefern.

Forschungsteam der TU Darmstadt umgeht Chip-Schutzmechanismen

Mit Glitching-Angriffen können Hacker in geschützte Prozessoren eindringen, indem sie die Ausführung von Maschinenbefehlen unterbrechen beziehungsweise überspringen.

erkannte Cyberbedrohungen

Vorbereitet sein!

Cyberattacken gelten als Bedrohung Nummer 1 für Unternehmen.

GBit-Ethernet-Switches erhöhen Netzwerksicherheit

Red Lion stellt die N-Tron Serie NT5000 von Managed-GBit-Layer-2-Ethernet-Switches vor, die zur Verbesserung der Netzwerksicherheit und -zuverlässigkeit für Industrieunternehmen aller Größen und Branchen entwickelt wurden.

Chatbots und ihr Einfluss auf die Cybersicherheit

Der Hype um Chatbots mit künstlicher Intelligenz ist groß.

Rohde & Schwarz zeigt quantensichere Verschlüsselung

Rohde & Schwarz Cybersecurity und das dtec.bw-geförderte Projekt MuQuaNet haben ein Schlüsselmanagementsystem entwickelt, das QKD-Schlüssel in Netzwerkverschlüsseler integriert.

Das könnte Sie auch Interessieren

Studie zur Abwehrmechanismen deutscher Unternehmen

Tenable hat im Zuge einer Studie herausgefunden, dass 44% der Cyberangriffe, denen deutsche Unternehmen in den vergangenen zwei Jahren ausgesetzt waren, erfolgreich verliefen.

TÜV fordert ambitionierteres Regelwerk

EU-Kommission, EU-Parlament und der Rat der Europäischen Union haben sich in der Nacht zum 1. Dezember vorläufig über den Cyber Resilience Act (CRA) geeinigt.

CIP Security um gerätebasierte Firewall ergänzt

ODVA gab bekannt, dass CIP Security, die Cybersecurity-Netzwerkerweiterung für Ethernet/IP, um eine neue gerätebasierte Firewall zur besseren Abwehr von Eindringlingen aufgerüstet wurde.

Etas und Infineon erhalten NIST-CAVP-Zertifizierung

Etas, ein Lösungsanbieter für Software Defined Vehicles (SDV), und Infineon Technologies haben ihre kryptografische Algorithmussuite erfolgreich zertifiziert.

Leitfaden für sichere KI-Systeme

Künstliche Intelligenz (KI) kann unserer Gesellschaft zahlreiche Vorteile bieten.

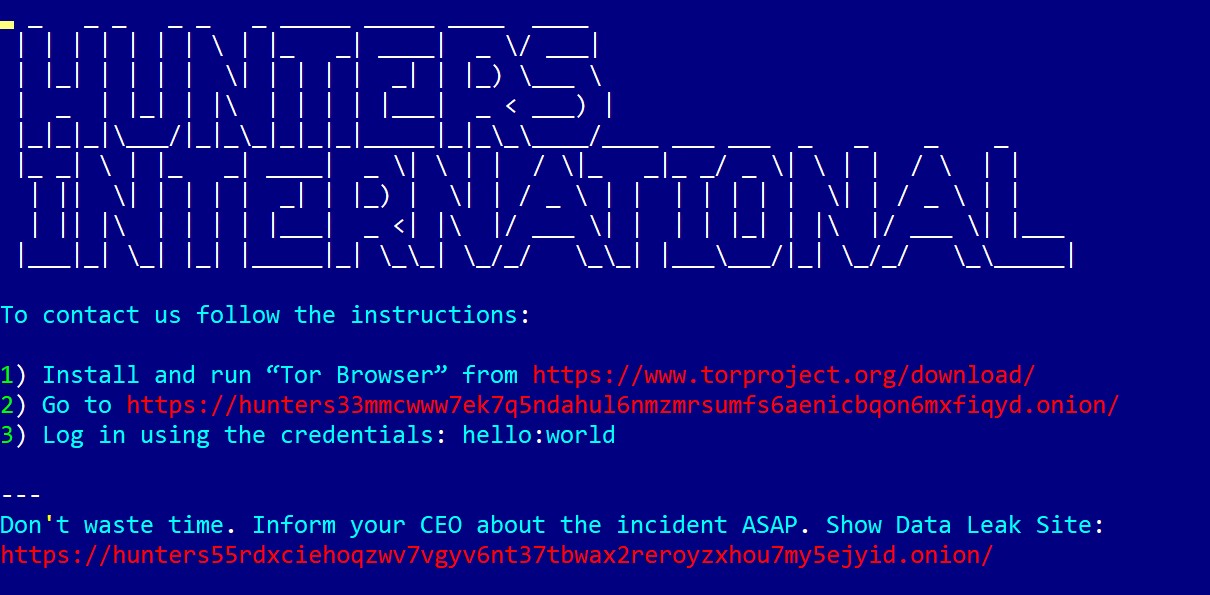

Nachfolger der Hive-Ransomware-Gang

Eine Analyse der Ransomware durch die Bitdefender Labs bestätigt das Statement der neu auftretende Gruppe Hunters International, die sich selber bereits als Nachfolger der Hive-Betreiber erklärt hat, und gibt Hinweise, wieweit Entwickler erpresserischer Attacken ständig ihre Malware-Tools optimieren.

Quishing auf dem Vormarsch

Der Einsatz von Technologie entwickelt sich ständig weiter, um privates und berufliches Leben bequemer zu gestalten, wie sich am Quick Response (QR)-Code zeigt.

Ransomware-Angriffe bleiben laut BSI größte Bedrohung

Ransomware-Angriffe sind nach wie vor die größte Bedrohung aus dem Cyberraum.

Michael Plankensteiner und Axel Helmerth von Neuron

In dieser Folge geht es um das Thema Safety: Michael Plankensteiner und Axel Helmerth von Neuron Automation gehen mit Kai Binder der Frage nach, wie man bei der Entwicklung von Safety-Komponenten und -Systemen schneller zu einer Lösung kommt und gleichzeitig weniger Kosten verursacht.

Chips auf Open Source-Basis

Ein Forschungskonsortium hat sich im Projekt ‚Härtung der Wertschöpfungskette durch quelloffene, vertrauenswürdige EDA-Tools und Prozessoren‘ (HEP) das Ziel gesetzt, einen Chip aus kostenlosen und quelloffenen Komponenten zu fertigen.

Nachholbedarf in Sachen Security Awareness

Bei der IT-Sicherheit ist die Rolle von Angestellten im Wandel.

Erste IEC62443-4-2-Zertifizierung erhalten

Moxa hat die weltweit erste IEC62443-4-2 Security-Level-2-(SL2)-Zertifizierung für seine sicheren Industrierouter der Serien EDR-G9010 und TN-4900 erhalten.