Jedes Unternehmen muss davon ausgehen, dass früher oder später ein Cyberangriff auf die eigene Infrastruktur erfolgen kann.

Jedes Unternehmen muss davon ausgehen, dass früher oder später ein Cyberangriff auf die eigene Infrastruktur erfolgen kann.

Attivo Networks hat seine auf der Deception-Technologie basierende ThreatDefend-Plattform in das Microsoft Azure Security Center integriert.

Checkmarx erweitert seine Software-Security-Plattform um eine neue Komponente: die nahtlose Implementierung und Automatisierung von Application Security Testing (AST) in modernen Entwicklungs- und DevOps-Umgebungen.

Die IT-Security Eperten haben die Daten ihrer selbst eingerichteten Honeypots ausgwertet.

Der Coronavirus (Covid-19) breitet sich immer weiter aus und hinterlässt seine Spuren in der Wirtschaft.

Im Internet der Dinge und seiner industriellen Ausprägung, dem IIoT, steckt unglaubliches Wachstumspotenzial. Marktforscher sind sich nur darüber uneins, wie schnell die Verbreitung voranschreiten wird. Unstrittig ist: Die Vernetzung muss sicher erfolgen. Doch welche Sicherheitsaspekte gilt es in diesem Jahr für das Umsetzen und Betreiben von IoT- und IIoT-Anwendungen besonders zu berücksichtigen?

Das größte unternehmerische Risiko liegt heutzutage nicht etwa in Nachfrageverschiebungen oder Naturkatastrophen, sondern in der Gefahr von Cyberangriffen. Und die kriminellen Banden hinter Viren, Trojanern und Ransomware rüsten laufend auf. Neue Angriffsstrategien erfordern eine angepasste Sicherheitsstrategie, die die Produktion und die IT ganzheitlich gegen Eingriffe von außen abschirmt. Gerade KMU müssen die nächste Verteidigungslinie aufbauen und Anomalien in der IT-Kommunikation so schnell wie möglich erkennen.

Mehr als die Hälfte der deutschen Industrieunternehmen hat durch Cyber-Attacken finanzielle Schäden erlitten, so eine Studie des VDMA. Dass die Zahl solcher Angriffe abnimmt, ist nicht in Sicht. Daher wird es immer wichtiger, Industrial Networks und Operational Technology (OT)-Umgebungen zu schützen. Dabei helfen Ansätze, die auch beim Schutz von Büronetzwerken Verwendung finden.

Der IT-Security-Anbieter Trend Micro verzeichnet in seinem Scurity-Roundup einen zehnprozentigen Anstieg bei der Erkennung von Ransomware-Angriffen.

Verschlüsselung ist noch immer ein solides Fundament, um die ausgehenden Daten einer Industrial-Internet-of-Things-Applikation (IIoT) vor ungewolltem Zugriff zu schützen. Aktuelle Gateways bringen Funktionen mit, diese Verschlüsselung recht komfortabel und automatisch umzusetzen.

Wie kann sichergestellt werden, dass die Projektumsetzung von Anfang an detailliert geplant wird, so dass die Umsetzung erheblich vereinfacht wird? Welcher Mehrwert kann bereits in der Planungsphase geschaffen werden und wer ist der Hauptverantwortliche für eine optimale Projektplanung:

der Fachplaner, der Integrator oder der Hersteller des Gefahrenmanagementsystems?

Sicherheit bei IoT-Anwendungen beginnt bei den Sensoren und Aktoren. Hier werden Daten erzeugt, die das IoT so wichtig machen. Und hier werden Aktionen ausgeführt, die auf den gesammelten, aggregierten und analysierten Daten basieren. Um diese Embedded-Geräte sicher zu machen, müssen sie intensiv getestet werden. Die Überwachung, ob alle notwendigen Tests erfolgt sind, ist gerade bei den kleinen Targets nicht trivial. Hier sind teilweise andere Vorgehensweisen nötig als bei Server-Anwendungen.

Geräte, Maschinen und Anlagen werden smart, aber auch angreifbar. Entwickler müssen beim Design vernetzter Geräte, Maschinen und Anlagen verstärkt Sicherheitsaspekte berücksichtigen. Ein flexibler, hardwarebasierter Lösungsansatz inklusive TPM und Datenverschlüsselung kommt jetzt von Swissbit.

Nach einem Cyberangriff mit dem Trojaner Emotet vor fünf Monaten ist das Berliner Kammergericht noch immer weitgehend offline. Vor wenigen Tagen enthüllte ein Bericht, dass der Sicherheitsvorfall deutlich verheerender war, als zunächst angenommen: Unbekannte erhielten vollumfänglichen Datenzugriff.

Am Montag stellt der TÜV Rheinland seine Cybersecurity Trends 2020 vor. Demnach könnten sich Cyberangriffe zunehmend auf persönliche Sicherheit sowie die Stabilität der Gesellschaft auswirken. Auch smarte Lieferketten stehen dabei im Visier.

Ein neuer Studiengang an der Hochschule des Bundes richtet sein Augenmerk ab dem nächsten Wintersemester auf die Cybersicherheit. Im Anschluss an das Studium winkt eine Stelle beim Bundesamt für Sicherheit in der Informationstechnik.

Moxa hat die weltweit erste IEC62443-4-2 Security-Level-2-(SL2)-Zertifizierung für seine sicheren Industrierouter der Serien EDR-G9010 und TN-4900 erhalten.

Entrust ergänzt sein Lösungsportfolio um neue Funktionen zur Umsetzung von Zero-Trust-Architekturen.

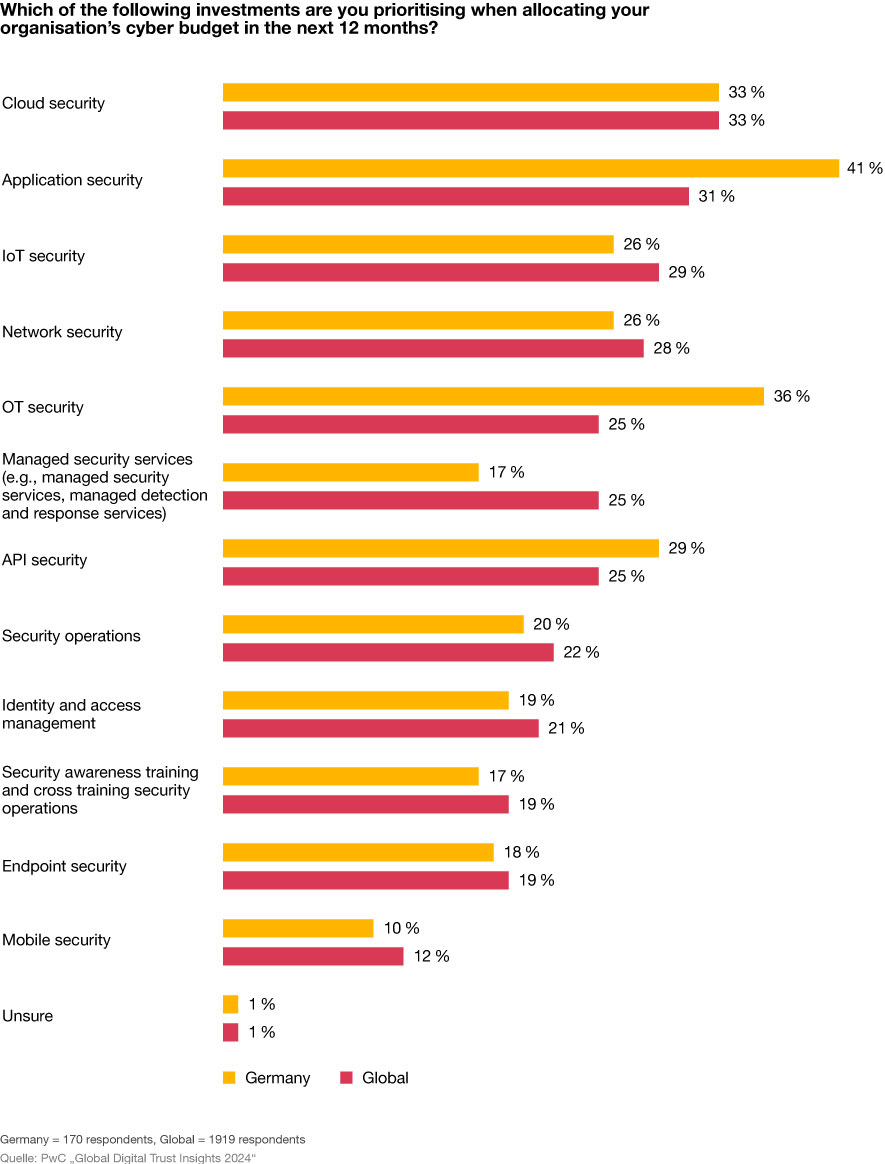

Deutsche Unternehmen planen 2024 mehr Investitionen in ihre Cyber-Security-Fähigkeiten.

Aus einer Trend Micro-Analyse geht hervor, dass sich ein Großteil aller Ransomware-Angriffe in letzter Zeit auf drei große Bedrohungsakteure Lockbit, BlackCat und Clop zurückführen lässt.

In unserer Interview-Reihe ‚IT & Security Trends 2023‘ befragen wir ausgewiesene Experten im Bereich Cybersicherheit zu ihrer Einschätzung aktueller Themen und Bedrohungen. In dieser Ausgabe steht Matthias Ochs, CEO von Genua, Rede und Antwort.

Die FDT Group gibt bekannt, dass André Uhl, Vice President of Technology and Architecture bei Schneider Electric Industrial Automation Business, einstimmig zum Vorsitzenden des FDT Board of Directors gewählt wurde.

Was Ethercat ausmacht, was die Technologie heute leistet und wohin die Reise geht: Darum dreht es sich in der neuen Folge von 5 Minuten Automatisierung.

Das einfach zu konfigurierende Gateway Wall IE Compact von Helmholz wird einmalig und dauerhaft zwischen der Maschine und dem Produktionsnetzwerk installiert.

Zu den Kernkomponenten neuer TSN-Netze gehören gemanagte TSN-Switche wie der neue, jetzt bei Acceed erhältliche TSN-6325-8T4S4X.

Endian präsentiert zur SPS 2023 ein neues IoT-Security-Gateway: Das Endian 4i Edge XL kombiniert Rechenleistung mit Energieeffizienz und IT-Sicherheit.

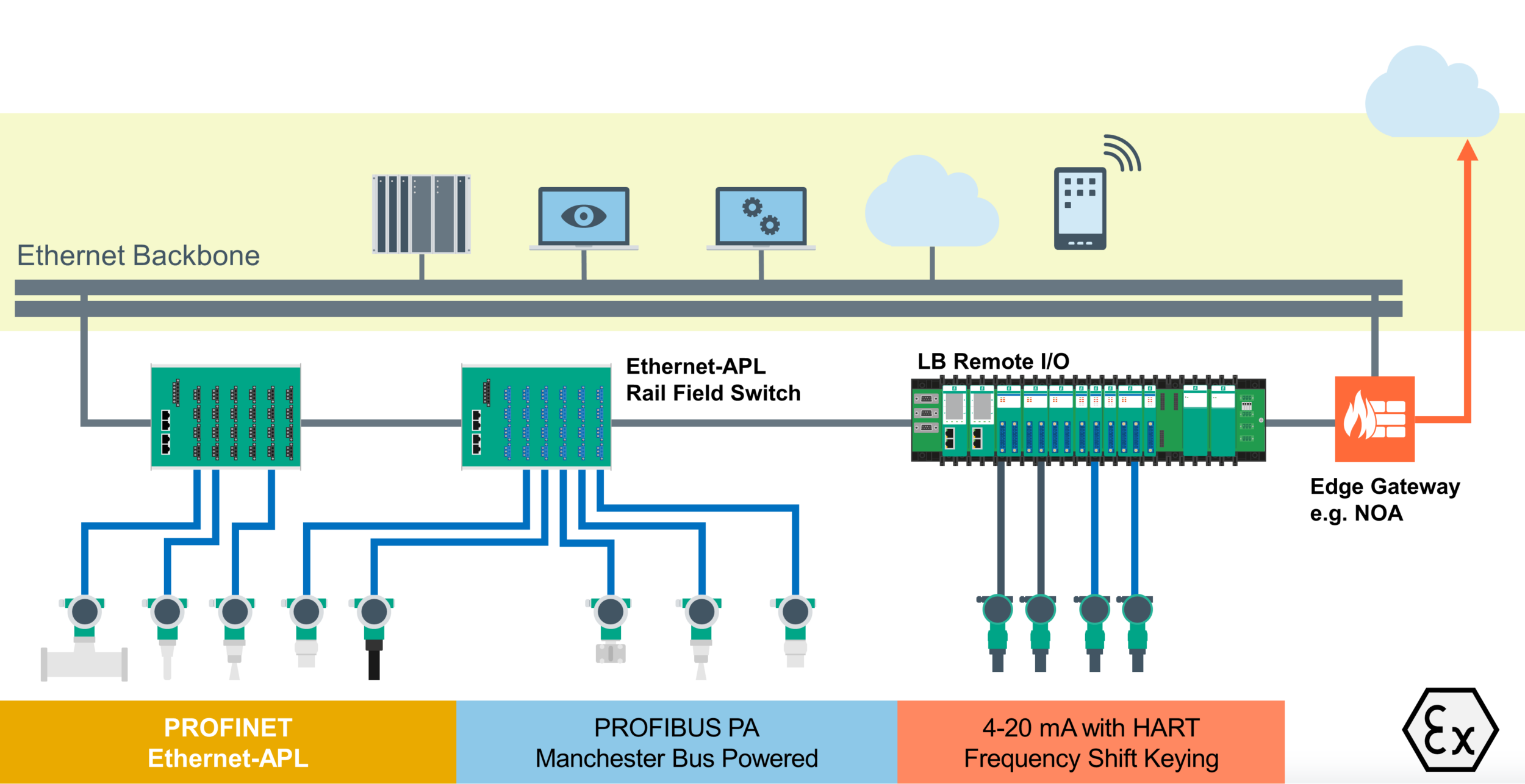

Die Digitalisierung ermöglicht es allen Beteiligten im Lebenszyklus einer Prozessanlage, Risiken zu minimieren, die Errichtung von Anlagen zu beschleunigen sowie Qualität und Ausbringung zu optimieren. Hierzu benötigen Anwender zwei Zutaten, die international standardisiert sein sollten: Eine robuste Infrastruktur für das Feld der Prozessanlage sowie eine digitale Architektur und Beschreibung für alle Anlagenassets.

Keller, ein führender Hersteller von Sieb-, Tampondruck- und Heißprägemaschinen mit Sitz in Polen, hat ein neues System entwickelt, das die Netzwerktechnologie CC-Link IE TSN zur Produktivitätssteigerung einsetzt. Mit

Time-Sensitive Networking (TSN) erreicht die neue Anlage erhebliche Effizienzsteigerungen beim Bedrucken von Flaschen durch eine deterministische Bewegungssteuerung, meist Motion-Controller genannt, mit einer großen Anzahl von Servos. Das Resultat sind Optimierungen von Leistung, Genauigkeit und Präzision.