Um an sensible Daten zu gelangen, setzen Cyberkriminelle vermehrt auf Social Engineering. Ein Beispiel dafür ist etwa der sogenannte CEO Fraud. Der Security-Spezialist Nevis widmet sich einigen Mythen rund um diese Angriffsmethode. Social-Engineering-Angriffe sind auf dem Vormarsch und werden durch künstliche Intelligenz (KI) raffinierter. Laut einer aktuellen Studie von Bitkom hat fast jedes zweite Unternehmen eine versuchte Attacke erlebt. Dennoch halten sich hartnäckig Mythen über diese Angriffsart, die Unternehmen zu falschen Entscheidungen verleiten. Nevis Security räumt mit den fünf gängigsten Mythen rund um Social-Engineering-Attacken auf.

1. Technische Sicherheitsmaßnahmen reichen aus: Social Engineering zielt auf den Menschen als schwächstes Glied in der IT-Sicherheitskette ab. Ziel der Angreifer ist es, Personen so zu manipulieren, so dass sie etwa Login-Daten oder andere sensible Informationen preisgeben. Eine häufige Schwachstelle ist daher die mangelnde Sensibilisierung der Mitarbeiter. Regelmäßige Schulungen wirken dem entgegen.

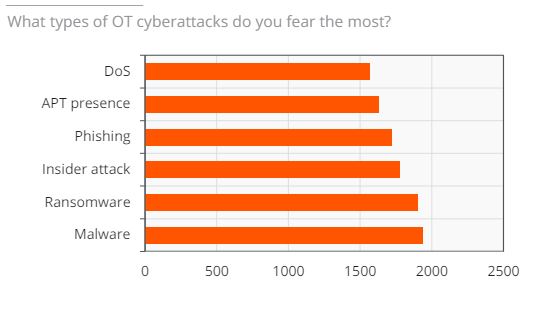

2. Social-Engineering erfolgt nur über Phishing: Gerade hochgradig personalisierte Angriffsversuche sind für Kriminelle erfolgversprechend. So werden beispielsweise fingierte Telefonanrufe immer beliebter, um an sensible Daten zu gelangen. Dabei werden verschiedene Tricks angewendet: Techniken wie Autoritätsausbau (CEO Fraud), Sachlichkeit, Sympathie oder Neugier werden ausgenutzt, damit die Daten preisgegeben werden. Neben dem Einsatz von Multi-Faktor-Authentifizierung kann hier ein risikobasierter Ansatz oder eine adaptive Authentifizierung die Lösung sein. Meldet sich ein Nutzer etwa von einem anderen als dem registrierten Endgerät an, wird er aufgefordert, einen zusätzlichen Authentifizierungsschritt durchzuführen.

3. Es bleibt bei einem Angriff: Ist ein Hacker im System, bleibt es oft nicht bei einem Angriff. Gerade Social Engineering dient als Einfallstor für weitere Attacken. Haben sich Kriminelle etwa erfolgreich in einem System oder einer Anwendung authentifiziert, können sie weitere Schadsoftware wie Ransomware nachladen. Das Ausmaß muss nicht sofort spürbar sein, die Schadsoftware kann in einen Ruhezustand versetzt werden. Wenn der richtige Zeitpunkt gekommen ist, schlagen die Angreifer zu. Unternehmen sollten auf eine starke Authentifizierung setzen, um es Hackern so schwer wie möglich zu machen, in ein System oder eine Anwendung einzudringen.

4. Mitarbeiter und meine Kunden sind eindeutig identifiziert und damit autorisiert: Eine registrierte Person muss nicht notwendigerweise die Person sein, die dazu berechtigt ist. Versäumen es Unternehmen, die Identität einer Person angemessen zu überprüfen, insbesondere wenn es sich um sensible Daten handelt, kann dies schwerwiegende Folgen – auch unter Compliance-Gesichtspunkten – haben. Für Unternehmen ist es daher wichtig, nicht nur sicherzustellen, dass die berechtigten Personen Zugriff auf die Daten haben, sondern auch eine starke MFA (Multi-Faktor-Authentifizierung) zu implementieren. Gelingt es dem Angreifer, diese zu überwinden, kann neben einer risikobasierten Authentifizierung auch der Einsatz eines Continuous-Authentication-Konzepts sinnvoll sein. Dabei wird die Identität von Benutzer und Endgerät im Hintergrund überprüft, ohne dass die Sitzung unterbrochen wird. So können die IT-Sicherheitsexperten eines Unternehmens schneller feststellen, ob ein unberechtigter Zugriff auf einen Account erfolgt.

5. Nur naive Personen sind von Social Engineering betroffen, Passwörter reichen als Sicherheitskonzept: Dank ausgeklügelter Methoden wie Social-Engineering-Attacken in Echtzeit können auch informierte Personen Opfer von Hackern werden. Wenn dann noch unzureichende Sicherheitsrichtlinien ins Spiel kommen, wird es heikel. Viele Unternehmen verlassen sich immer noch auf Passwörter, wie eine Studie von Nevis zeigt. Zehn Prozent der befragten IT-Entscheider gaben darin sogar zu, überhaupt keine Sicherheitsvorkehrungen zu treffen. Cybersecurity-Standards wie Fido, OAuth oder WebAuthn sind gerade einmal der Hälfte der IT-Entscheider bekannt. Dabei ist bekannt, dass Passwörter nicht sicher sind. Der Einsatz von MFA auf Basis biometrischer Merkmale erschwert Hackern das Eindringen in Systeme, da diese Art der Authentifizierung nicht so leicht in falsche Hände geraten kann.