Im Zuge der Automatisierung von Fabriken und Produktionsstraßen rückt auch die Digitalisierung dieser Bereiche stärker in den Fokus. Maschinen werden untereinander verbunden, mit Unternehmensnetzwerken verknüpft und oft auch gegenüber dem Internet exponiert, direkt oder indirekt. Das hebt bislang ungenutztes Potential und steigert Effizienz wie auch die Effektivität der Produktion, bringt aber neue Herausforderungen auf der Ebene der Cyber-Sicherheit mit sich. Um dieses Problem anzugehen, lohnt sich die Integration von OT-nativer Sicherheitssoftware, mit dem Betriebssystem eines Spezialisten für die Automatisierung von Maschinen und Geräten. Dies sorgt dafür, dass von Beginn an auf die gegenseitige Kompatibilität geachtet wird und beide Teile, Betriebssystem und OT-Sicherheitslösung, reibungslos zusammenarbeiten.

Was OT-native Sicherheitsprodukte leisten sollten

Bei der Auswahl eines Schutzsystems für OT-Umgebungen gibt es für Entscheider jedocg einige Kriterien zu beachten:

- Offline-Betrieb möglich: OT-Umgebungen sind sehr sensibel für Störungen. Bereits eine kleine Unterbrechung an irgendeiner Stelle kann die gesamte Produktion gefährden – von Hacker-Angriffen ganz zu schweigen. OT-native Sicherheitssoftware ist daher darauf ausgelegt, ohne Internet-Anbindung zu funktionieren. Sie kann vor Ort installiert, aktualisiert, gewartet und betrieben werden, ohne Kommunikation nach außen zu verlangen. Auf diese Weise bleibt die OT-Umgebung abgeschirmt von externen Einflüssen und Störungen.

- OT-Protokolle verstehen: Anbieter vermeintlicher OT-Anwendungen werben oft damit, dass sie viele Industrie-Protokolle zur Kommunikation mit den Maschinen unterstützen und verstehen können. Es ist jedoch wichtig, diese Protokolle auch inhaltlich zu verstehen und zu kontrollieren.

- Alt-Systeme mitnehmen: Maschinen sind, anders als Computer in der IT und deren Betriebssysteme, darauf ausgelegt, 10 Jahre, 20 Jahre, oder sogar länger zu funktionieren, bevor sie ausgetauscht werden. Ein Update oder gar Ändern des Betriebssystems ist ebenfalls selten vorgesehen oder schon lange nicht mehr möglich. Hinzu kommt, dass eine Maschine für ein Update abgeschaltet werden müsste, was je nach Durchsatz der Maschine hohe Kosten mit sich bringt. Daher laufen in den Fabrikhallen viele Maschinen mit sehr alten Betriebssystemen und Steuerungsmodulen, die eine Gefahr darstellen. OT-native Systeme sind in der Lage, auch für soche Legacy-Systeme einen sicheren Betrieb zu ermöglichen.

- Hardware-Bypass/Not-Abschaltung/ Wartungsmodus: OT-native Sicherheitssoftware kann eine Maschine passiv in der Produktion weiterlaufen lassen, während ihr Sicherheitssystem heruntergefahren wird, um ein Update einzuspielen, eine Wartung vorzunehmen oder zur Fehleranalyse.

- OT-Segmentierung: Netzwerksegmentierung ist auch in der OT eine gute Idee. Dabei gilt es zuerst, die OT von der IT zu trennen, um hier eine kontrollierte Grenze zu schaffen, damit Cyber-Attacken gegen die IT-Umgebung nicht automatisch in die OT-Umgebung durchschlagen können. Als nächsten Schritt kann eine Segmentierung innerhalb der OT angegangen werden, um einzelne Bereiche zu trennen und auf der Mikro-Segmentierungsebene lassen sich feingranular sogar Maschinen isolieren. Einige Systeme realisieren das ohne Umbau (Rekonfiguration) der Netzwerkinfrastruktur und durch Einsatz intelligenter Funktionen zum automatischen Aufbau von notwendigen Regeln (Baselining).

- Updates unter Kontrolle haben: In der OT muss die Kontrolle über das Einspielen von Updates und das damit einhergehende Herunterfahren von Betriebssystemen vollkommen bei den Verantwortlichen liegen. Eine Automatisierung dieser Prozesse ist ein großes Risiko. Kommt IT-Software im ‚OT-Gewand‘ zum Einsatz, etwa eine IT-Firewall, die unzureichend auf OT-Umgebungen angepasst wurde, könnte es passieren, dass diese automatisch ein Update einspielt und das System neustarten will. Dies könnte zu einem umgehenden Stillstand der Produktion führen und Schaden verursachen.

- USB-Ports schützen: Malware kann auch über Datenträger wie USB-Sticks oder den Laptop des Wartungsdienstes in Maschinen gelangen. Aus diesem Grund muss eine Sicherheitskomponente vorhanden sein, die USB-Geräte prüfen kann, bevor diese angeschlossen werden dürfen.

Der Effekt

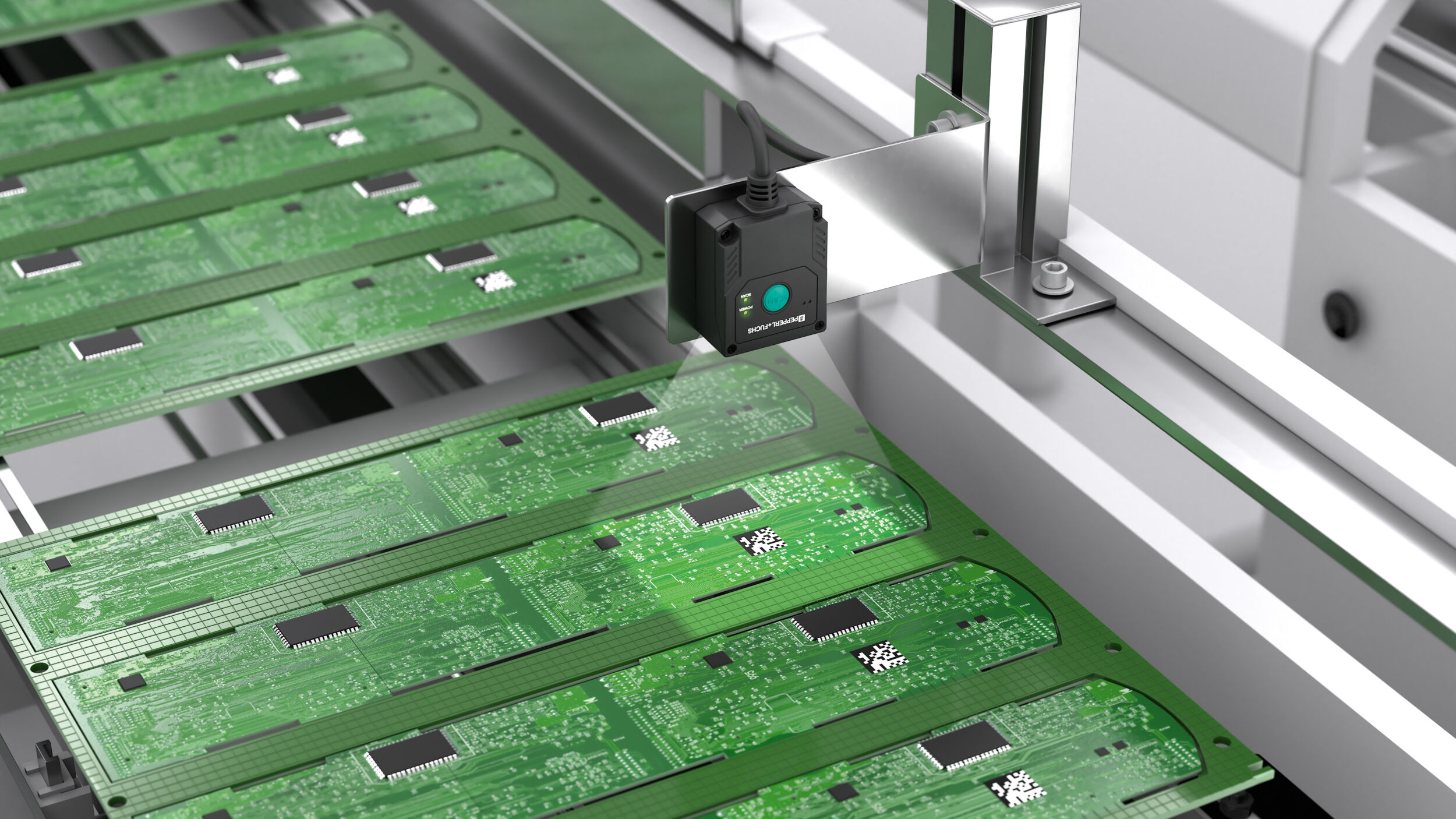

Das Linux-basierte Betriebssystem CtrlX OS ist ein Schlüsselelement in der Automatisierungswelt von Bosch Rexroth. Es ist Secure by Design und Secure by Default konzipiert sowie nach IEC62443-4-2 Security Level 2 durch den TÜV Rheinland zertifiziert. Daten, die gespeichert, übertragen oder anderweitig verarbeitet werden, sind bestmöglich geschützt. Das Betriebssystem bietet zudem eine Plattform zur schnellen, zuverlässigen Verteilung und Anwendung von Security-Patches, ohne den Betrieb zu beeinträchtigen. Die Partnerwelt CtrlX World erweitert das Angebot des offenen Automatisierungssystems CtrlX Automation vor allem um Software, aber auch um Hardware, die mit dem Betriebssystem CtrlX OS kompatibel ist. Bosch Rexroth und TXOne arbeiten im Bereich der OT-Sicherheit zusammen. Das Netzwerksicherheitstool TXOne Edge ist in der Lage, Netzwerkgeräte und Steuerungen, die mit CtrlX OS laufen, in der Automatisierung zu schützen.