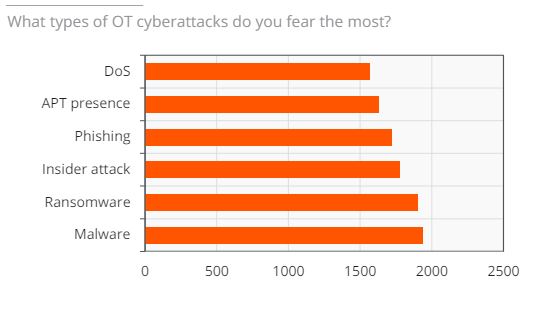

Bei sechs von zehn (63%) Cyberangriffen, die vom Kaspersky Global Emergency Response Team untersucht wurden, setzen die Angreifer Brute-Force-Methoden ein und nutzen Schwachstellen aus, um die IT-Systeme eines Unternehmens zu kompromittieren. Die Ergebnisse des aktuellen Incident Response Analytics Report von Kaspersky zeigen, dass allein durch die Implementierung einer angemessenen Patch-Management-Richtlinie das Risiko von Vorfällen um 30% sinkt und eine robuste Kennwortrichtlinie die Wahrscheinlichkeit eines Angriffs um 60% verringern kann. Die Analyse anonymisierter Daten aus Incident-Response-Fällen zeigt, dass Brute Force der am häufigsten genutzte Angriffsvektor für das Eindringen in ein Unternehmensnetzwerk ist. Im Vergleich zum Vorjahr ist der Anteil von 13 auf 31,6% gestiegen, was möglicherweise auf die Pandemie und die Zunahme von Home Office und Fernarbeit zurückzuführen ist. Die zweithäufigste Angriffsmethodik ist mit einem Anteil von 31,5% die Ausnutzung von Sicherheitslücken. Allerdings wurden nur in wenigen Vorfällen Schwachstellen aus dem Jahr 2020 genutzt. Einige der ausgenutzten, nicht-gepatchten Sicherheitslücken waren älter, darunter die Schwachstellen CVE-2019-11510, CVE-2018-8453 und CVE-2017-0144. Mehr als die Hälfte aller Attacken, die mit schädlichen E-Mails, Brute Force und der Ausnutzung externer Anwendungen begannen, wurden innerhalb von Stunden (18%) oder Tagen (55%) entdeckt. Die Angriffe dauerten durchschnittliche 90,4 Tage, einige wenige länger. Brute-Force-Angriffe sind theoretisch leicht zu erkennen, aber in der Praxis wurde nur ein Bruchteil davon identifiziert, bevor durch Kompromittierung Schaden entstand. Obwohl die Verhinderung von Brute-Force-Angriffen und die Kontrolle rechtzeitiger Updates für ein professionelles Cybersicherheitsteam unproblematisch erscheinen, ist es in der Realität praktisch unmöglich, diese Probleme komplett zu beseitigen. Tipps zur Verhinderung unrechtmäßigen Eindringens in Unternehmensinfrastrukturen sind unter anderem robuste Passwortrichtlinien zu implementieren, einschließlich Multifaktor-Authentifizierung (MFA) und Tools zur Identitäts- und Zugriffsverwaltung. Weiterhin sollte man sicherstellen, dass Patch-Management und Kompensationsmaßnahmen für öffentlich zugängliche Anwendungen keine Toleranz aufweisen. Regelmäßige Aktualisierungen der Schwachstellenangaben von Softwareanbietern, das Scannen des Netzwerks auf Schwachstellen und die Installation von Patches sind für die Sicherheit der Infrastruktur eines Unternehmens von entscheidender Bedeutung.