Das Incident Response Team (IRT) von Varonis Systems beobachtet seit November 2020 verstärkte Angriffe von Darkside, Inc. auf Unternehmen in Nordamerika und Europa. Diese sehr gezielten Kampagnen wurden in mehreren Phasen über Wochen bzw. Monate durchgeführt und zielten auf den Diebstahl und die Verschlüsselung sensibler Daten einschließlich Backups ab. Obgleich die Opfer über umfangreiche Cybersicherheitslösungen verfügten, hatten sie dennoch Schwierigkeiten bei der Identifizierung und folglich auch Abwehr der Attacken. Hierzu trägt vor allem das hochentwickelte Vorgehen der Angreifer bei: So halten sie sich vor der Verschlüsselung der Dateien außergewöhnlich lange in den angegriffenen Netzwerken auf, um möglichst unauffällig besonders lohnende Dateien zu identifizieren und zu exfiltrieren. Die Angreifer setzen dabei auf die neue Methode des RDP-over-TOR, bei der Traffic wie https-Traffic erscheint, allerdings TOR-Traffic zu Onion-Nodes darstellt. Auch werden bei jedem Angriff unterschiedliche Command-and-Control-Server, Beacons und individueller Code verwendet. Auffällig ist zudem, dass die Angriffe meist über kompromittierte Partner und Auftragnehmer erfolgen, da die Cyberkriminellen offensichtlich davon ausgehen, dass hier das Sicherheitsniveau in der Regel niedriger als bei den eigentlichen Zielen ist. „Unser IRT hat festgestellt, dass sich der Code sowie die Techniken und Taktiken der Angreifer stets weiterentwickeln und jeder Angriff letztlich einzigartig ist“, erklärt Michael Scheffler, Country Manager DACH von Varonis Systems. „Auch das kürzlich vorgestellte Darkside Decryption Tool von Bitdefender hilft bei den neueren Angriffen nicht weiter.“ Die Darkside-Ransomware-Gruppe kündigte ihr Ransomware-as-a-Service-Modell im August 2020 in einer ‚Pressemitteilung‘ an. Seitdem ist sie durch professionelle Operationen und hohe Lösegeldforderungen auffällig geworden. Die Cyberkriminellen agieren hochprofessionell und treten wie ein Unternehmen auf (Darkside, Inc.), das u.a. Web-Chat-Support sowie gewisse ‚Garantieleistungen‘ anbietet. Vor einem Angriff erstellen sie umfangreiche Finanzanalysen der potenziellen Opfer, um so nur besonders lohnende, finanzkräftige Ziele zu attackieren. Gleichwohl bemühen sie sich auch um ein positives Image, indem sie öffentlich bekanntgegeben haben, keine Krankenhäuser, Schulen, gemeinnützige Einrichtungen und Regierungen anzugreifen, und angeblich einen Teil ihrer Einnahmen wohltätigen Zwecken zukommen lassen. Das Reverse Engineering von Varonis hat ergeben, dass die Malware von Darkside die Spracheinstellungen der Geräte überprüft, um sicherzustellen, dass sie keine in Russland ansässigen Unternehmen angreift. Auf ihrem Blog unter varonis.com erklärt das Unternehmen Varonis Systems, wie Unternehmen eine Darkside-Cyberattacke erkennen und sich vorab vor ihr schützen können.

-

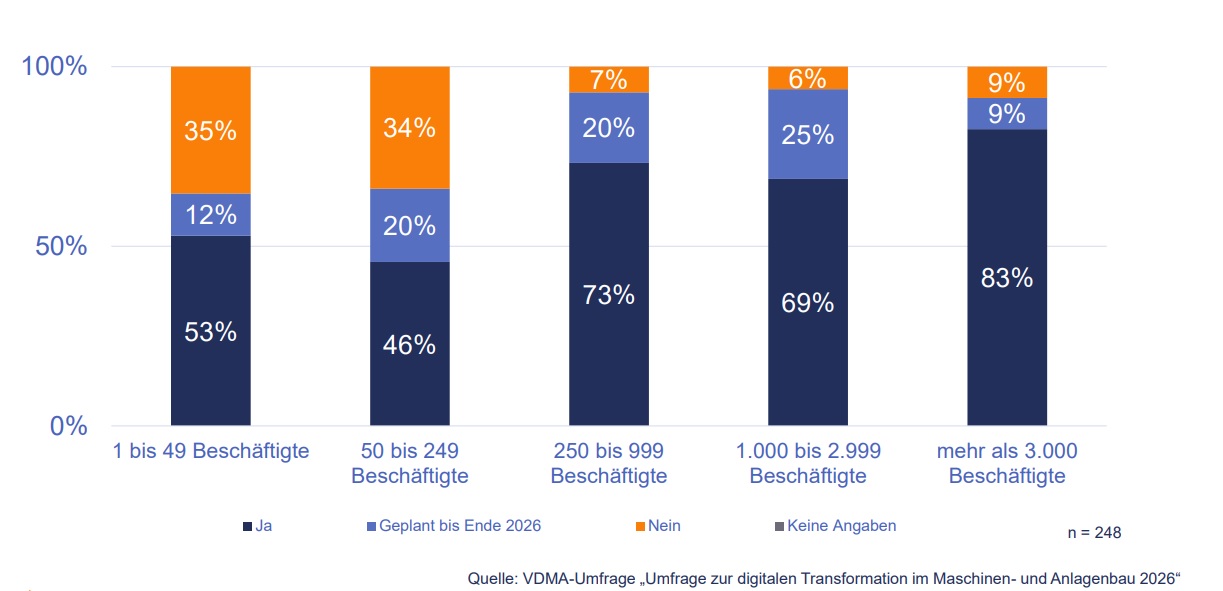

Mitgliederbefragung des VDMA

Digital auf Augenhöhe

Im Rahmen der Hannover Messe hat der VDMA eine Studie vorgestellt, laut der sich der deutsche Maschinenbau digital auf Augenhöhe mit dem Wettbewerb sieht. Befragt wurden 248 VDMA-Mitgliedsunternehmen.

-

Deutschland holt auf

Patentanmeldungen in Digitaltechnologien legen zu

Eine aktuelle DPMA-Analyse zu künstlicher Intelligenz und digitaler Vernetzung zeigt, dass deutsche Unternehmen bei Patentanmeldungen für ihren Heimatmarkt in wichtigen Bereichen aufholen. 2025 gab es demnach mehr als…

-

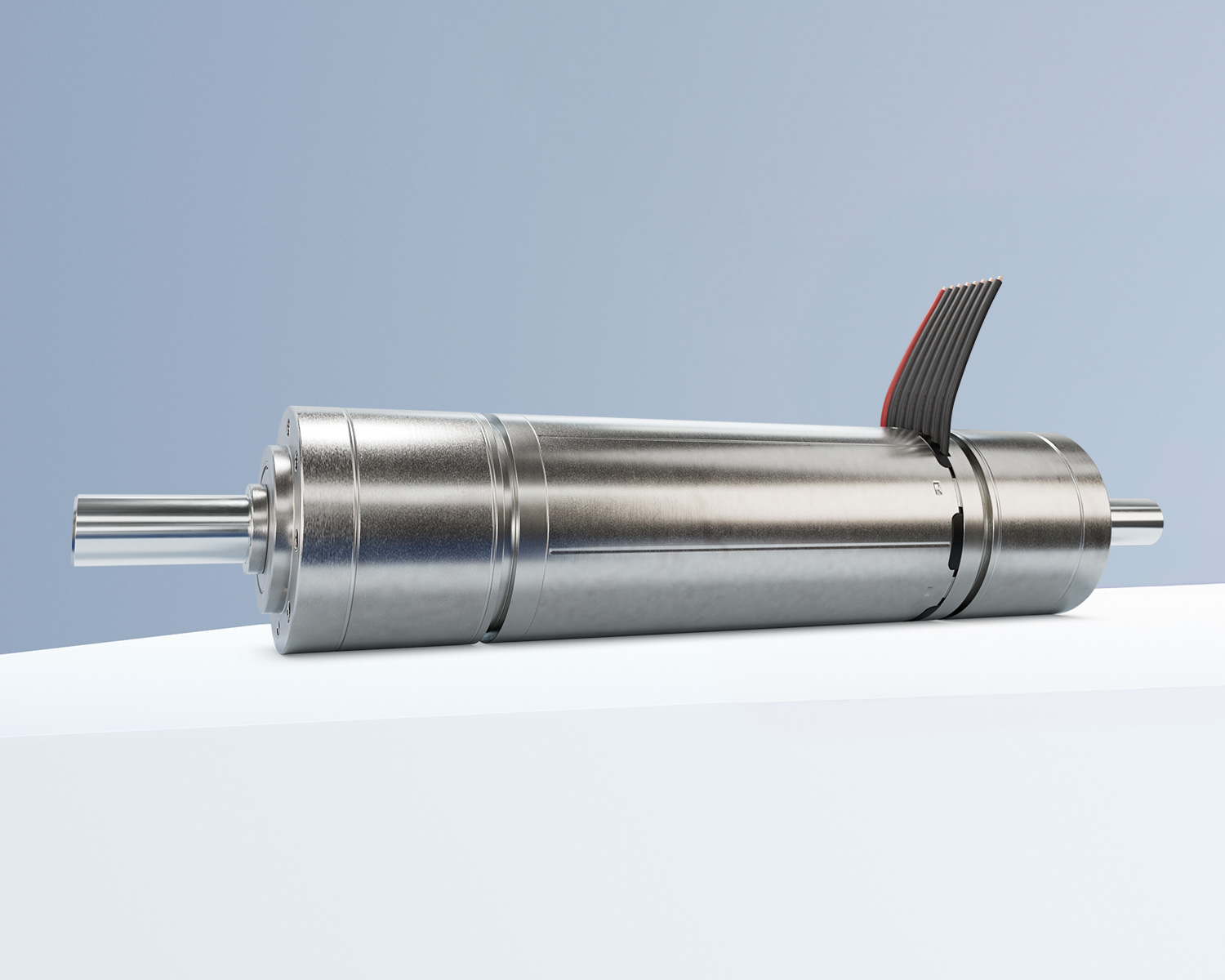

Antriebssystem für Logistik

Das Antriebssystem DualGear von Faulhaber wurde gezielt für Anwendungen in Förderbändern sowie in kompakten Radantrieben autonomer Logistiksysteme konzipiert.

-

Volle Visualisierungspower

Mit der NewGen-Serie bietet Sigmatek leistungsfähige Web-Panels für anspruchsvolle Visualisierungsaufgaben.

-

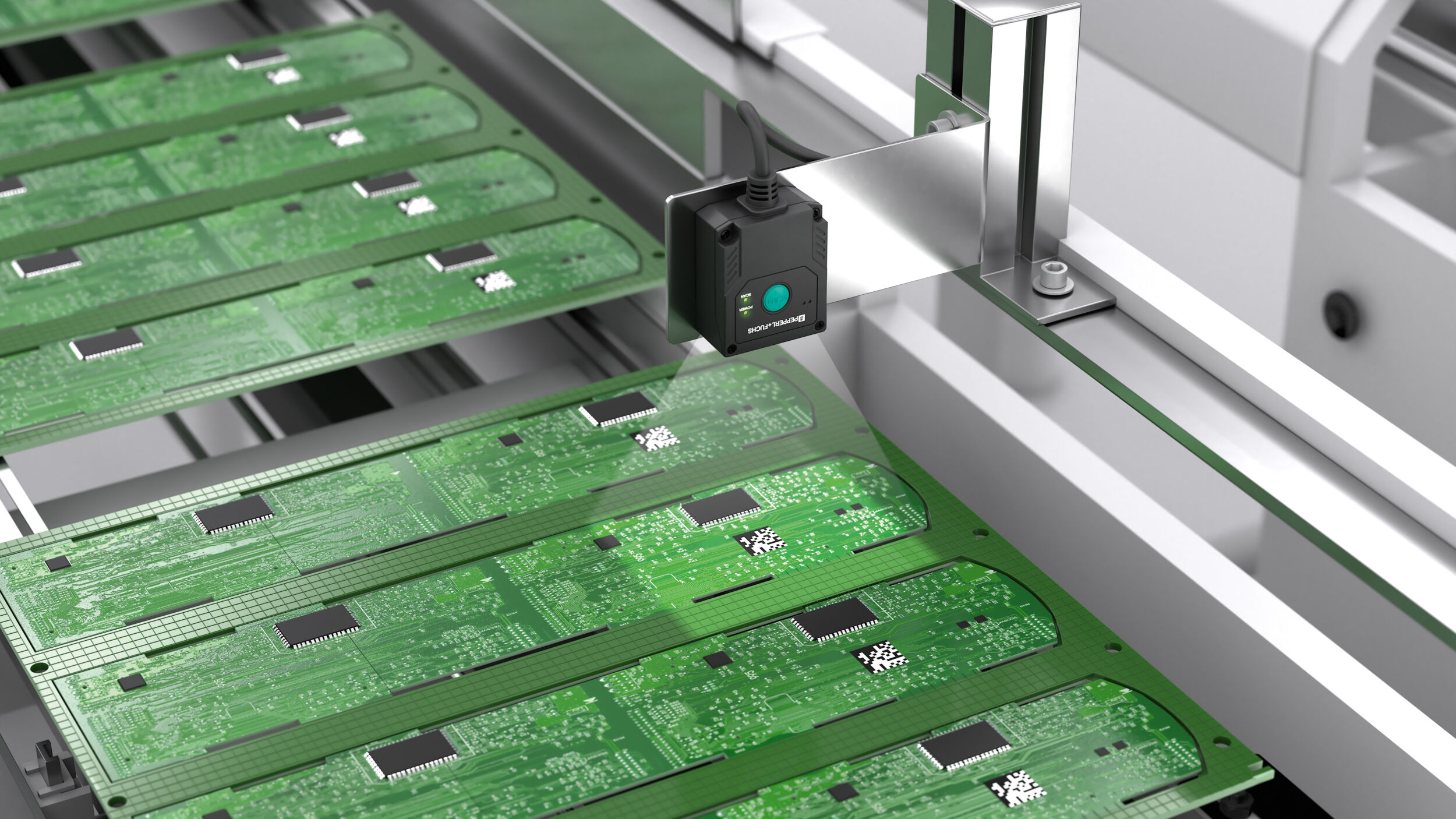

Kompakter Codeleser für schnelle Anwendungen

Mit dem CleverReader von Pepperl+Fuchs steht ein stationärer 1D-/2D-Codeleser für zuverlässige Identifikationsaufgaben in Industrie und Logistik zur Verfügung.

-

Skalierbare IPC-Plattform

Spectra bietet mit der MD-3000-Serie von Cincoze eine modulare Embedded-Computer-Plattform an, die speziell für Machine-Vision-Anwendungen…

-

Projekt von Siemens, Humanoid und Nvidia

Humanoide Roboter getestet

Siemens und Humanoid arbeiten gemeinsam daran, physische KI in die industrielle Realität zu bringen. Der…

-

Prozessüberwachung im Food-Bereich

Kreislaufwirtschaft statt Einwegverpackungen

Das von CM-Automation und Ifco Systems gemeinsam entwickelte SmartGuardian-System standardisiert und überwacht weltweit Reinigungs- und Desinfektionsprozesse in Waschanlagen und gewährleistet so die…

-

Bereitstellung der Ethercat-Funktionalität über den PLCnext Store

Ethercat in PLCnext

Mehr Performance, mehr Offenheit, weniger Integrationsaufwand: Moderne Automatisierung verlangt nach durchgängigen, flexibel erweiterbaren Systemen. Mit der Kombination aus Ethercat, der offenen Steuerungsplattform…

-

Mehr Intelligenz für Roboterarme in der Intralogistik

Geekplus hat auf der Logimat seine proprietäre Embodied-Intelligence-Plattform Geekplus Brain sowie integrierte Robotiklösungen vorgestellt.

-

Neues Video aus der Reihe Frauen an der Spitze der Automatisierung

Caren Dripke von Lorch Schweißtechnik im Interview

In der Interviewreihe Frauen an der Spitze der Automatisierung porträtiert Frauke Itzerott einflussreiche Frauen der Automatisierungsbranche.

-

Regionale Messen im Juni

Logistics & Automation und Empack

Am 2. und 3. Juni kommt auf der Logistics & Automation in Hamburg die Intralogistik-Community zusammen.

-

Sensorik, Messtechnik, KI

Sensor+Test in Nürnberg

Am Dienstag, 9. Juni beginnt die Sensor+Test in Nürnberg.

-

Gitterbasiertes Fulfillment-System

Brightpick hat auf der diesjährigen Logimat den Gridpicker vorgestellt, ein gitterbasiertes Fulfillment-System mit hohem Durchsatz, das von KI-gesteuerten mobilen Manipulatoren betrieben wird…

-

Shuttle-Lösungen für die Intralogistik

Automha hat auf der diesjährigen Logimat gemeinsam mit Comau ein großes Portfolio an End-to-End-Logistiklösungen vorgestellt.

-

Selbstoptimierendes Fullfillment-System

AutoStore hat auf der diesjährigen Logimat die CubeVerse-Plattform sowie neue KI-gestützte Funktionen unter dem Namen AutoStore Intelligence vorgestellt.

-

Sick setzt Transportroboter von Innok Robotics ein

Auf der diesjährigen Logimat feierten Innok Robotics und Sick einen besonderen Meilenstein ihrer Zusammenarbeit.

-

KI-Controller für Mobile Roboter

Der KI-Controller RQX-59 ist Teil der ROScube-X-Familie von Acceed und baut auf dem Jetson-AGX-Orin-Modul von Nvidia auf.

-

Autonomer Gabelstapler bewegt bis zu 1.500kg

Der Rebel Pallet Mover von Igus navigiert selbstständig durch komplexe Hallenlayouts, nimmt Palletten auf und bringt sie an die richtige Stelle.

-

Modulare Mobile-Robot-Plattform

Delta hat auf der Logimat mit dem D-Bot MAR (Mobile Autonomous Robot) eine marktreife Robotik-Plattform präsentiert, die als vollständiges, integriertes Lösungskonzept für…

-

Fahrzeug- und Nutzlastverfolgung für gemischte Flotten

BlueBotics hat auf der diesjährigen Logimat u.a. den Ant Locator vorgestellt.