Unternehmen haben gerade erst damit begonnen, die digitale Transformation in vollem Umfang zu nutzen, als sie feststellten, dass die alten Sicherheitsmodelle sie daran hinderten. Die Fakten:

- 5G transformiert Unternehmen und bietet neue Möglichkeiten für Cyberdiebstahl.

- Die Migration von Anwendungen und Netzwerkfunktionen in die Cloud eröffnet neue Angriffsflächen.

- Die Anzahl der mobilen Endpunkte explodiert aufgrund von mehr IoT-Geräten und einer verteilten Belegschaft.

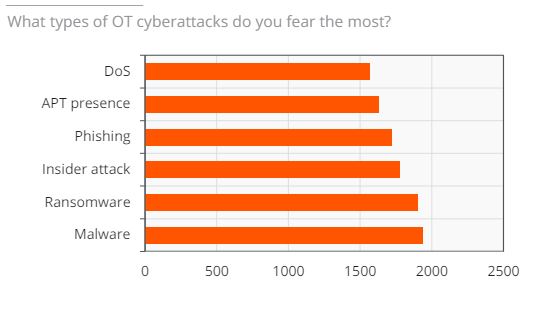

- Ausgefeilte mehrstufige Cyberangriffe erschweren die Verteidigung.

- Regierungen betrachten 5G-Netzwerke als Teil der nationalen Infrastruktur.

In der Zwischenzeit haben sich bisherige Gewohnheiten als nicht zielführend erwiesen. Sicherheitsteams waren lange Zeit darauf trainiert, nach punktuellen Lösungen zu suchen. Auf eine Bedrohung das Tages hat die Sicherheit mit einem entsprechenden Anbieter des Tages reagiert. Ressourcenknappheit und Ausfälle im Bereich der Cybersicherheit haben jedoch gezeigt, dass es notwendig ist, die Cyberabwehr auf eine neue Art und Weise zu betrachten. Der Schwerpunkt von Zero Trust liegt auf der Eliminierung impliziten Vertrauens und dem Erfordernis, jede Zugriffsanfrage zu validieren. Dies ist ein Ansatz, der den Weg in die Zukunft weist. Zero Trust ein strategischer Ansatz für die Cybersicherheit, der ein Unternehmen durch die Beseitigung impliziten Vertrauens und die kontinuierliche Überprüfung jeder Phase einer digitalen Interaktion absichert. Zero Trust für 5G beseitigt implizites Vertrauen, unabhängig davon, wie die Situation ist, wer der Nutzer ist, wo er sich befindet oder auf welche Anwendung er zugreifen möchte. Zero Trust in der Netzwerksicherheit schützt die Sicherheit sensibler Daten und kritischer Anwendungen. Dies erfolgt durch Nutzung der Netzwerksegmentierung, die Verhinderung seitlicher Bewegungen und Bedrohungen auf Layer 7 sowie die Vereinfachung granularer Benutzerzugriffskontrollen. Während herkömmliche Sicherheitsmodelle davon ausgehen, dass alles, was sich innerhalb der Grenzen eines Unternehmens befindet, vertrauenswürdig ist, erkennt das Zero Trust-Modell an, dass Vertrauen eine Schwachstelle darstellt. Kurz gesagt: Zero Trust für 5G bietet Serviceprovidern, Unternehmen und Institutionen die Möglichkeit, die Sicherung von Benutzern, Anwendungen und Infrastrukturen komplett zu überdenken. Ziel ist es, die Sicherheit für moderne Cloud- und SDN-basierte Umgebungen sowie offene 5G-Netzwerke skalierbar und nachhaltig zu gestalten. Die Realisierung des Zero Trust Enterprise bedeutet, dass die Zero-Trust-Prinzipien in die Praxis umgesetzt werden und die Sicherheit effektiv neu aufgebaut wird, um mit der digitalen Transformation Schritt zu halten.