Eine Lücke in der digitalen OT-Supply-Chain kann zu einer Beeinträchtigung der Produktion, der Dienste, der Benutzer, der Kunden und sogar der Geschäftskontinuität führen. Hacker wissen das natürlich. Aus diesem Grund nehmen sie zunehmend die OT-Infrastruktur von Drittanbietern ins Visier – anstatt sich die Mühe zu machen, die Sicherheitsperimeter der Zielunternehmen frontal anzugreifen. Wie sich bei den Angriffen auf Solarwinds, Codecov, Kaseya und zuletzt Transnet gezeigt hat, sind die Bedrohungen für die OT-Lieferkette ernst, real und nehmen rapide zu. Bei all diesen und vielen anderen Angriffen waren Hunderte von Unternehmen von einer Schwachstelle betroffen, die bei einem einzigen Dienstanbieter ausgenutzt wurde.

Daher war es nicht überraschend zu erfahren, dass die Mehrheit (53 Prozent) der Teilnehmer an der jüngsten Umfrage zur OT-Cybersicherheit Angriffe auf die Lieferkette zu den drei größten Cybersicherheitsproblemen zählten. 99 Prozent der Teilnehmer berichteten von einem Angriff auf die Lieferkette in den letzten zwölf Monaten. Die Frage ist nicht, ob es ein Problem gibt, sondern vielmehr, was man dagegen tun kann.

Überdenken der OT-Cybersecurity-Supply-Chain

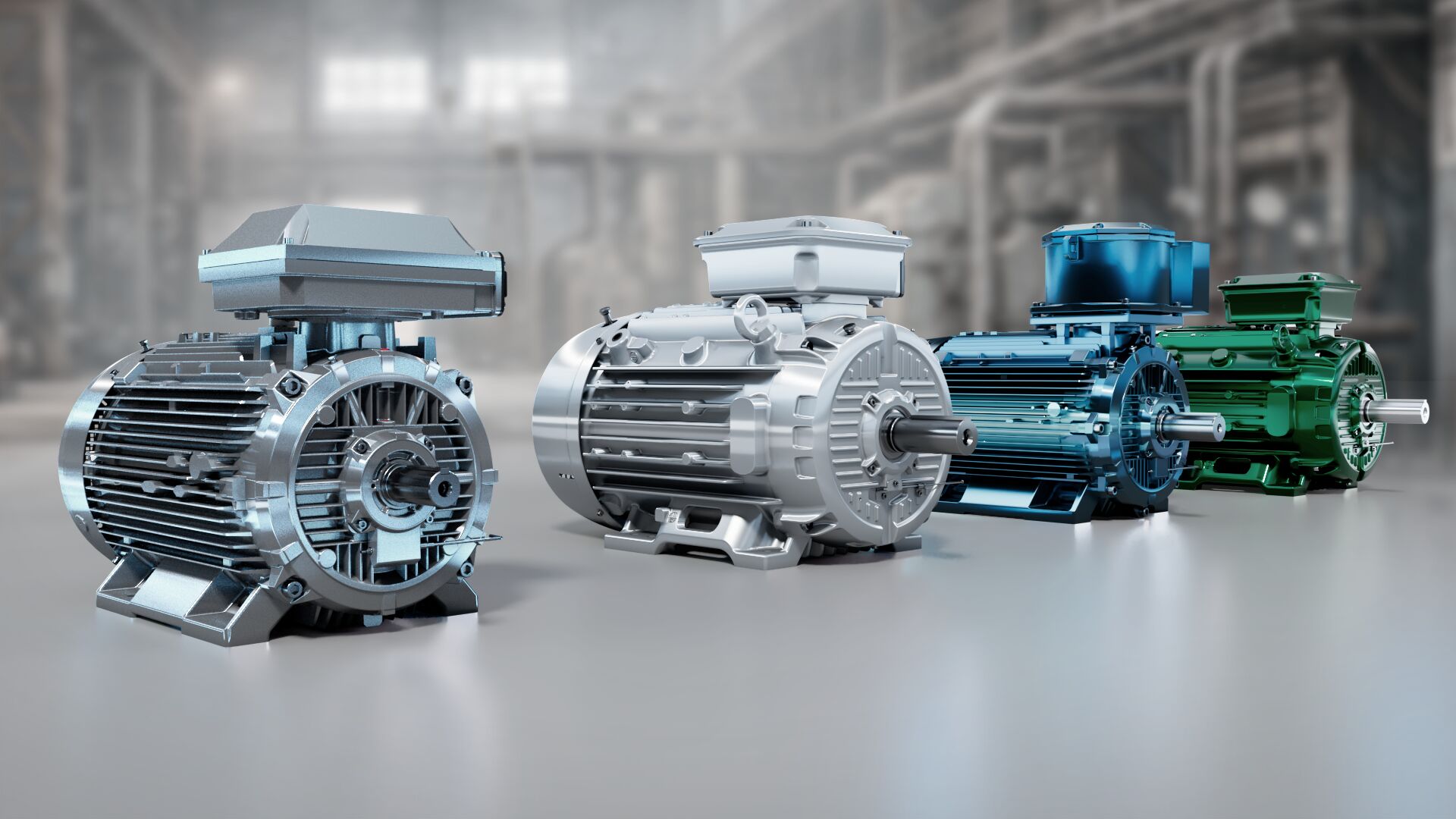

Selbst wenn Betreiber, Hersteller und Maschinenbauer stark in die Cybersicherheit ihrer eigenen Netzwerke und Anlagen investieren, haben Hacker ihren Fokus auf hochkomplexe vor- und nachgelagerte Produktionssysteme gerichtet. Die Auswirkungen dieses Trends werden durch die inhärente Komplexität der Sicherung von Betriebsumgebungen noch verschärft.

Jedes Unternehmen, ob Dienstleister, Hersteller, Maschinenbauer oder Lieferant, ist nur so stark wie das schwächste Glied in seiner Lieferkette. In Anbetracht der dynamischen Bedrohungslandschaft und der sich ständig ändernden Technologien werden Maschinenbauer und Dienstleister letztlich Teil der Lieferkette des Endkunden. Das bedeutet, dass die Cyber-Verantwortung von Maschinenherstellern und Dienstleistern nicht mehr nach dem Site Acceptance Test (SAT) enden kann. Jeder Akteur mit Fernzugriff auf die Produktionsumgebung stellt eine potenzielle Schwachstelle oder Bedrohung für die gesamte Lieferkette dar. Was muss daher getan werden? Zunächst einmal müssen Maschinenbauer und Dienstleister sicherstellen, dass jede Maschine oder Dienstleistung vor der Auslieferung vollständig gesichert und konform ist. Schon jetzt verlangen die Hersteller einen Nachweis für diese Sicherheit und Konformität. Tatsächlich verlangen 96 Prozent der Umfrageteilnehmer von ihren Zulieferern bereits ein Cyber-Zertifikat für ihre Hardware oder Software. Die übrigen planen, dies ab 2022 zu verlangen.