Wie lassen sich IoT-Devices schützen?

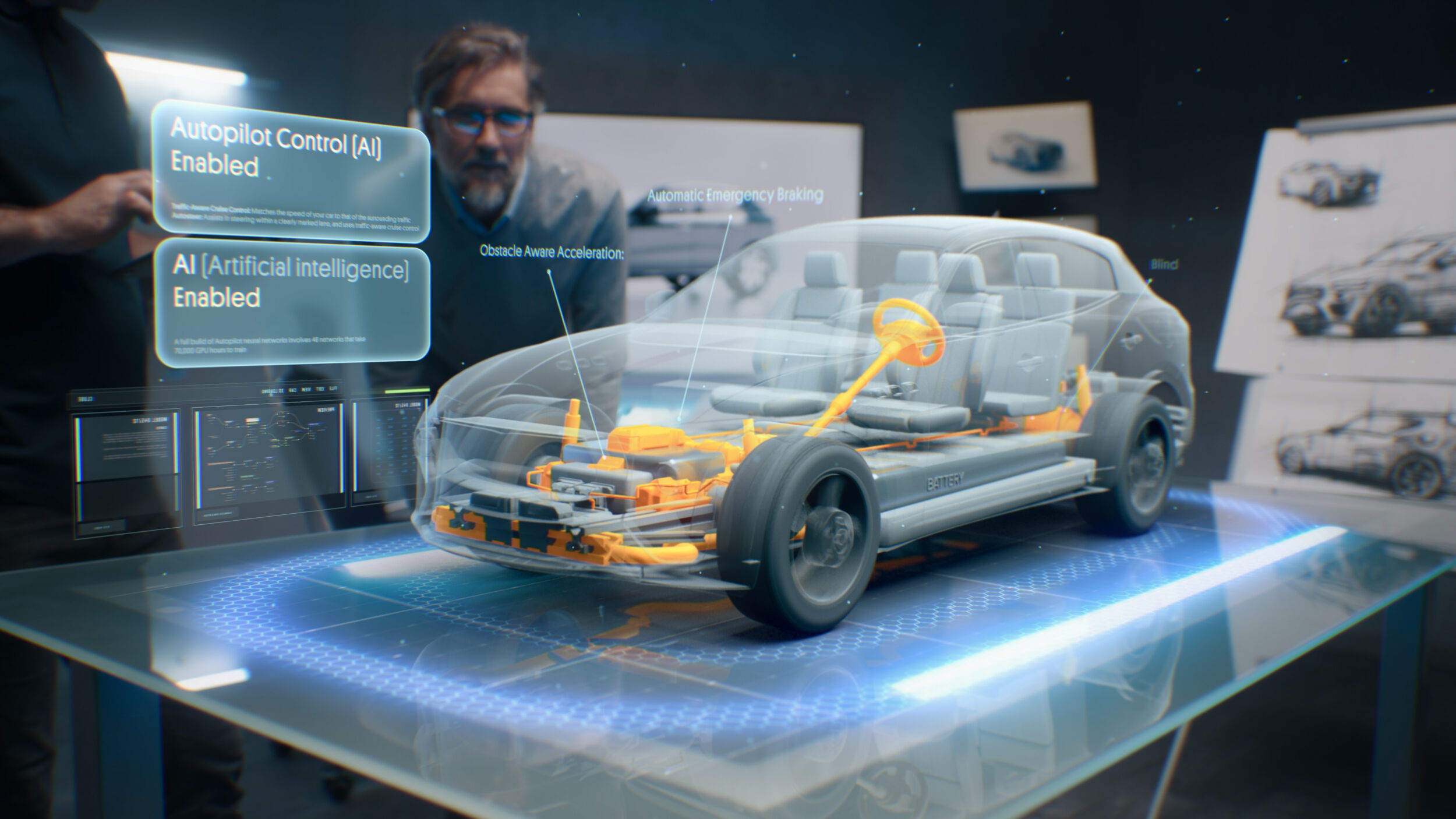

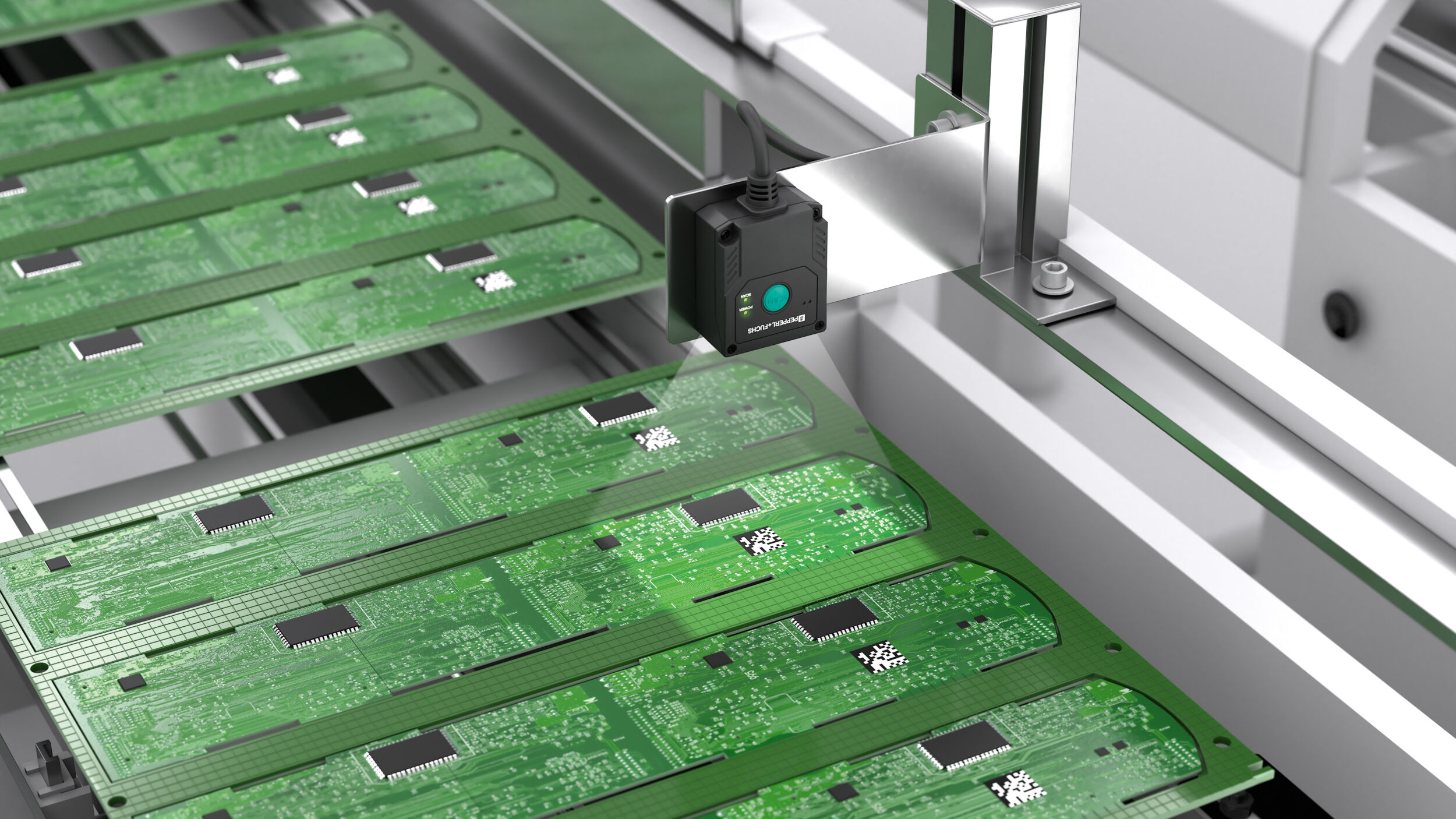

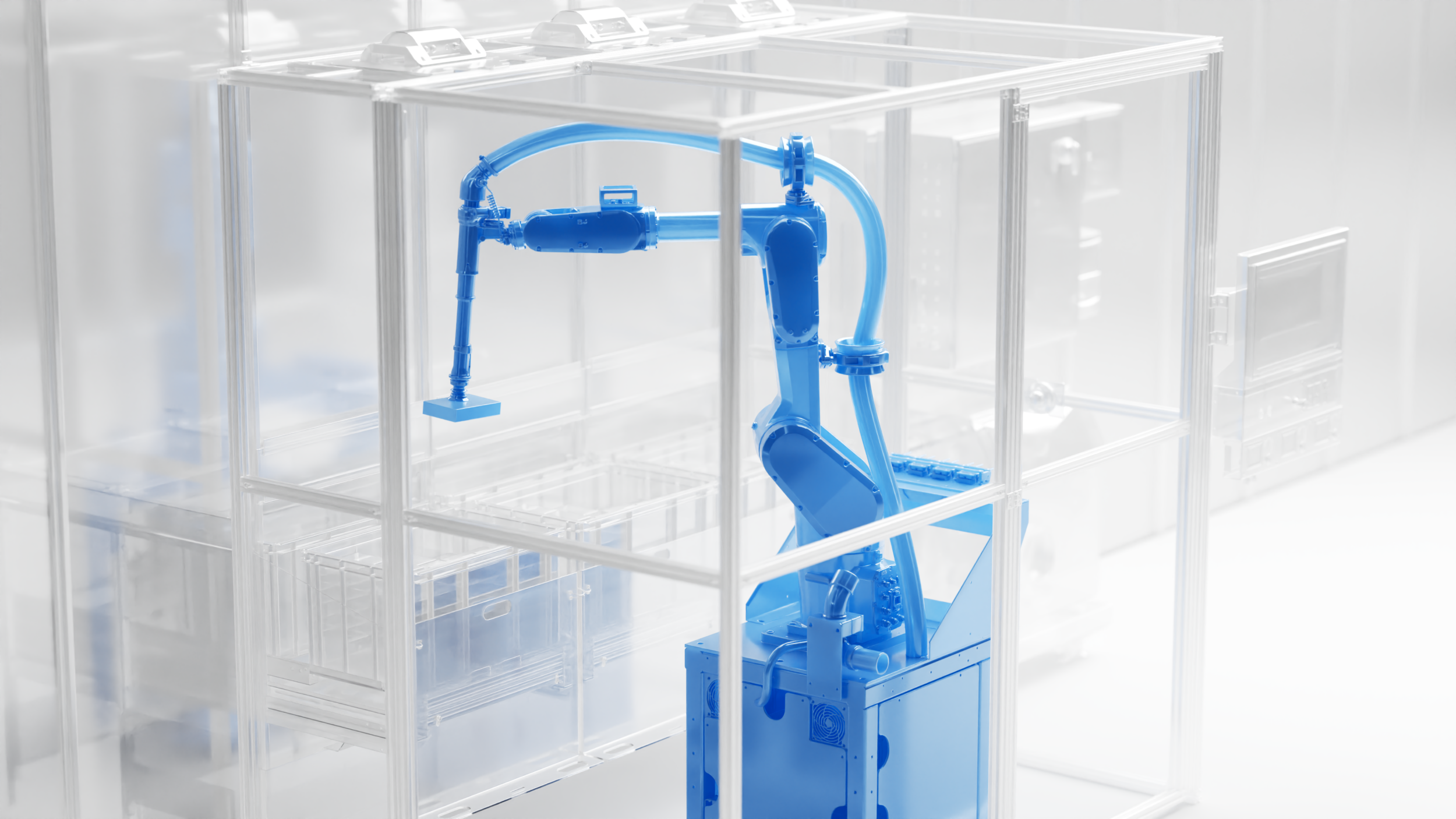

Bei der Cybersicherheit geht es vor allem um die ‚Quality of Service‘. Die meisten erfahrenen Technologieunternehmen sorgen daher für einen durchgängigen Schutz. Dabei machen sie keinen Unterschied zwischen komplexen und einfacheren Devices, sondern behandeln jeden Endpunkt gleich. Sie nutzen Cybersecurity-Teams, Software, Datenanalyse und künstliche Intelligenz, um sicherheitskritische Anomalien zu erkennen, um Bedrohungen vorherzusagen und um sich vor ihnen zu schützen. Jedes IoT-Device in einem Netzwerk sollte entweder direkt oder indirekt über Software und/oder von Mitarbeitern überwacht werden. Zudem sollten Anwender das typische Verhalten von Geräten und Cyber-Angreifern verstehen, um Angriffe zu erkennen. In großen Netzwerken sollte zudem eine Strategie zur schnellen und effizienten Erkennung von anormalem Geräte- und Systemverhalten ‚as a Service‘ eingesetzt werden. Eine solch hohe Cybersicherheit braucht allerdings Zeit in der Umsetzung und wird mit zunehmend komplexerem Geräteverhalten auch immer aufwändiger. Je mehr Geräte kommunizieren oder Transaktionen durchführen, desto schlechter lässt sich auch ihr Verhalten vorhersagen. Entsprechend schwieriger sind sie zu überwachen und zu verwalten.

Einfache Lösungen schützen vor Angriffen

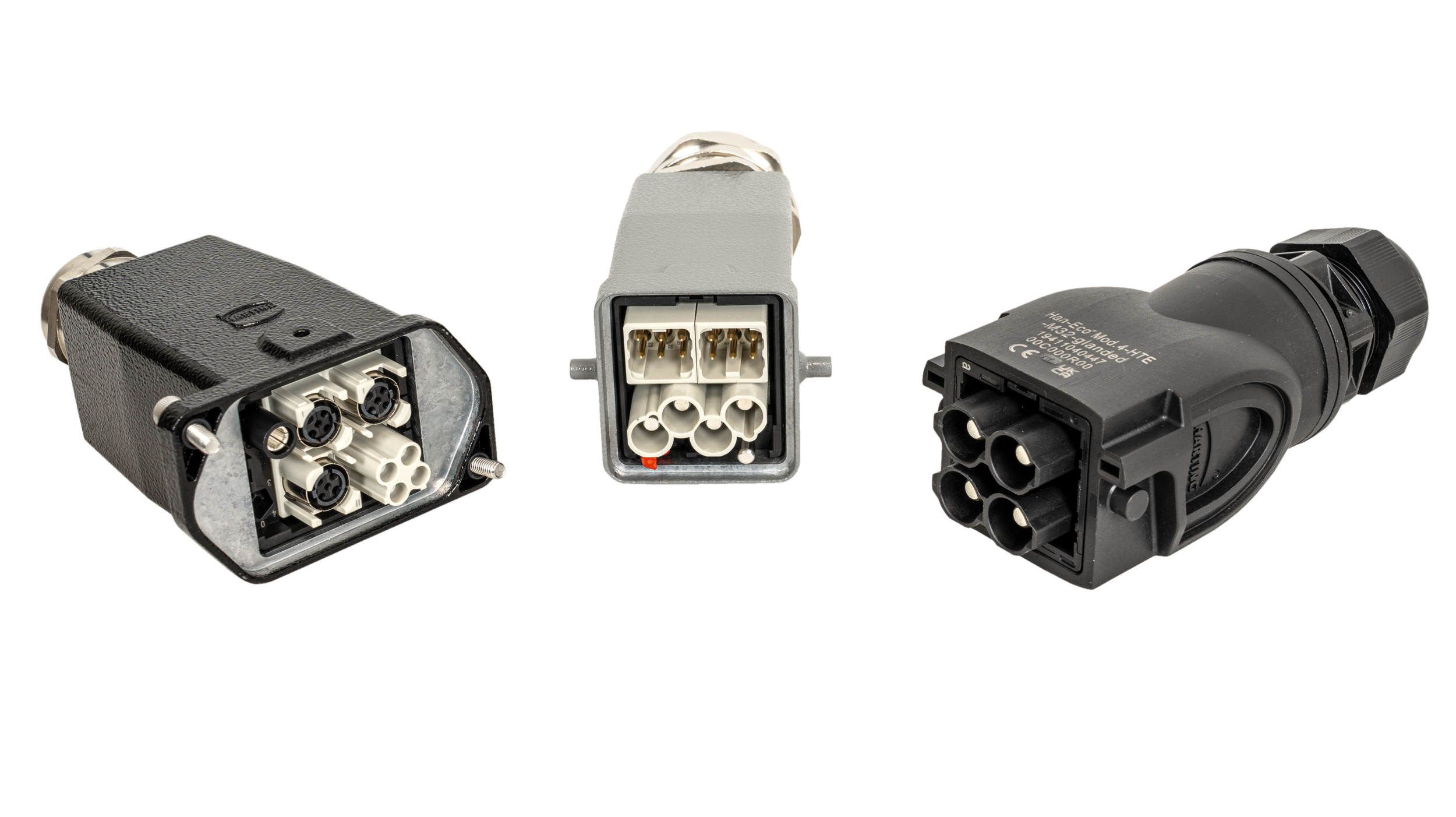

Cybersicherheitslösungen sollten sich allerdings nicht rein auf die Technik beschränken. So kann beispielsweise die Nutzung der AES-1024-Verschlüsselung alleine ein schlecht konzipiertes oder unzureichend analysiertes System nicht schützen. Selbst ausgefeilte Cybersicherheitssysteme können in großen Netzwerken Schwachstellen aufreißen, weil Benutzer möglicherweise komplexe Sicherheitsschlüssel über diese Netzwerke austauschen müssen. Entscheidend für den Schutz des Gesamtsystems ist es auch, alle beteiligten Stellen und Nutzer einzubinden, damit alle Endpunkte und Anwender informiert und geschützt sind. Nutzungscharakterisierungen und Systembetrachtungen sind die ersten Schritte zum Schutz vor Bedrohungen, um alle Beteiligten vom Endnutzer bis hin zum Systemmanager zu sensibilisieren. Erst dadurch kann der Einsatz der richtigen Schutz- und Verschlüsselungstechnologien, wie KI-Algorithmen und AES, effektiv erfolgen. Darüber hinaus ist es hilfreich, heterogene Systeme und Netzwerke einzusetzen. Durch eine auf den Einsatzzweck optimierte Anbindung der Endpunkte lässt sich die Komplexität der Endgeräte und ihre Anbindung reduzieren. So muss nicht jedes Device beispielsweise über WLAN-angebunden werden. Häufig reicht schon eine einfachere und damit sicherere LPWAN oder RFID-Anbindung. Das hilft auch die Administration zu vereinfachen. In häufig eingesetzten Systemen werden sich die Bedrohungen zudem ähneln, anstatt von einem Design zum anderen immer wieder zu variieren. Auch das hilft den Schutz der Systeme zu vereinfachen. Sind IoT-Devices, ihr Einsatzzweck und ihr Normalbetrieb erst einmal charakterisiert und analysiert, können Anomalien und damit Bedrohungen auch schneller erkannt werden – beispielsweise mit Hilfe moderner Computertechnik und neuer KI-Technologien. In den Communities hilft der Austausch von aktuellen Angriffsvektoren. So können Unternehmen gegenseitig voneinander lernen, damit sie nicht Opfer neuer Angriffe werden. Das IoT vergrößert die Angriffsfläche von geschäftskritischen Systemen aber auch durch den aktuellen Trend zum Home-Office. Dadurch können nämlich schon die Heimsysteme der Mitarbeiter, wie z.B. Smart-Home-Installationen, durch die Anbindung über den Remote-PC an die Unternehmens-IT zu Geschäftsrisiken werden. Die Cybersicherheit sollte daher systematisch sowie bedrohungs- und systemabhängig ausgerichtet sein und sowohl Security-by-Design als auch operative Maßnahmen umfassen. Gekoppelt mit diesen Merkmalen sollte Cybersecurity eine Strategie beinhalten, um das Sicherheitsbewusstsein aller Beteiligten zu schärfen – angefangen bei den Netzwerk- und Endnutzern, über den Mitarbeiter mit Kundenkontakt bis hin zur Vorstandsetage. Cybersecurity-Technologien müssen auf Hardware- und Software- sowie auf Device- und Netzwerkeebene umgesetzt werden und auch Hacking-Angriffe auf sowohl technologischer als auch menschlicher Ebene berücksichtigen.