www.industrial-communication-journal.net 2021

-

Cornerstone 8.2 ergänzt MSA und Regression

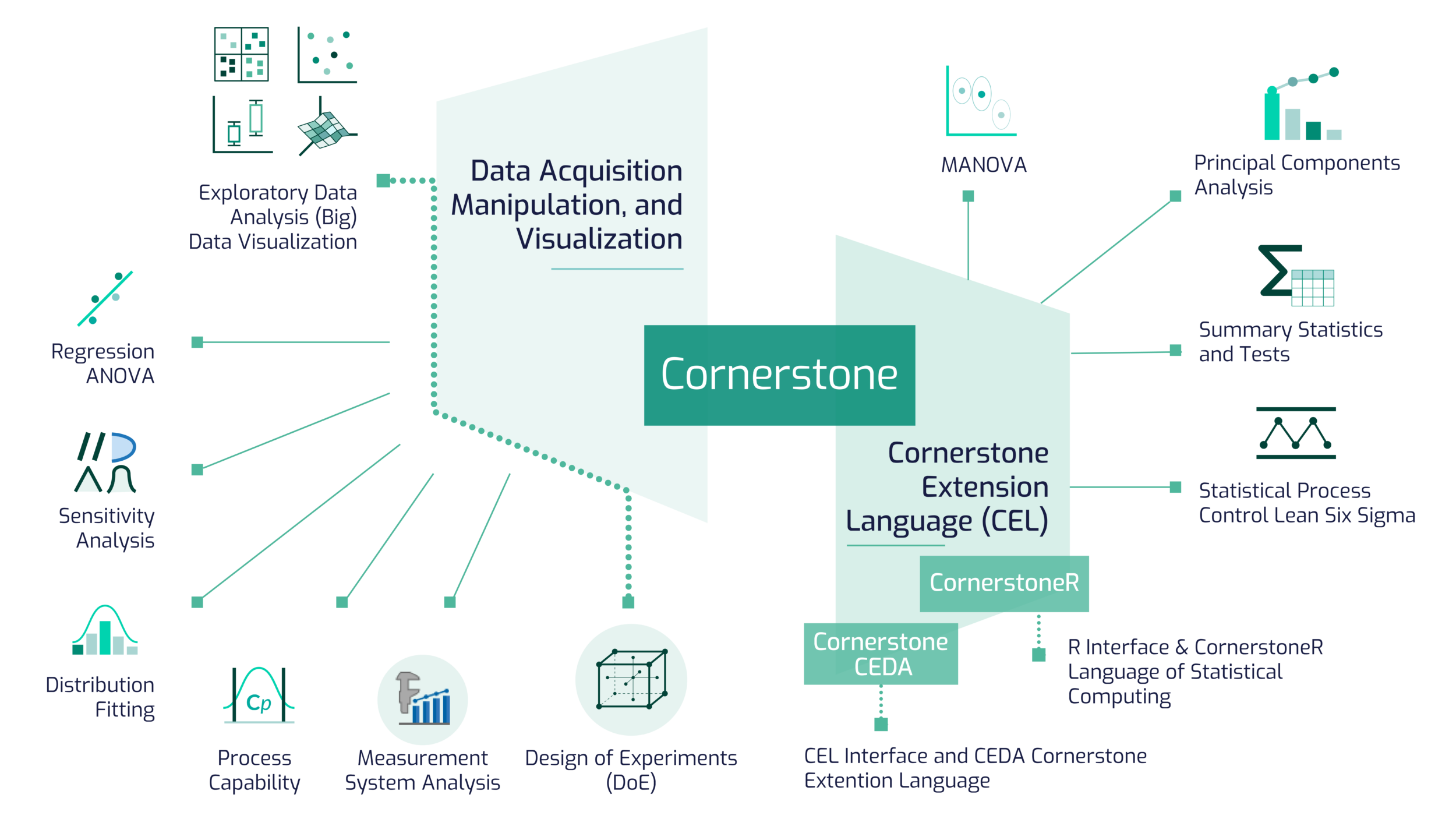

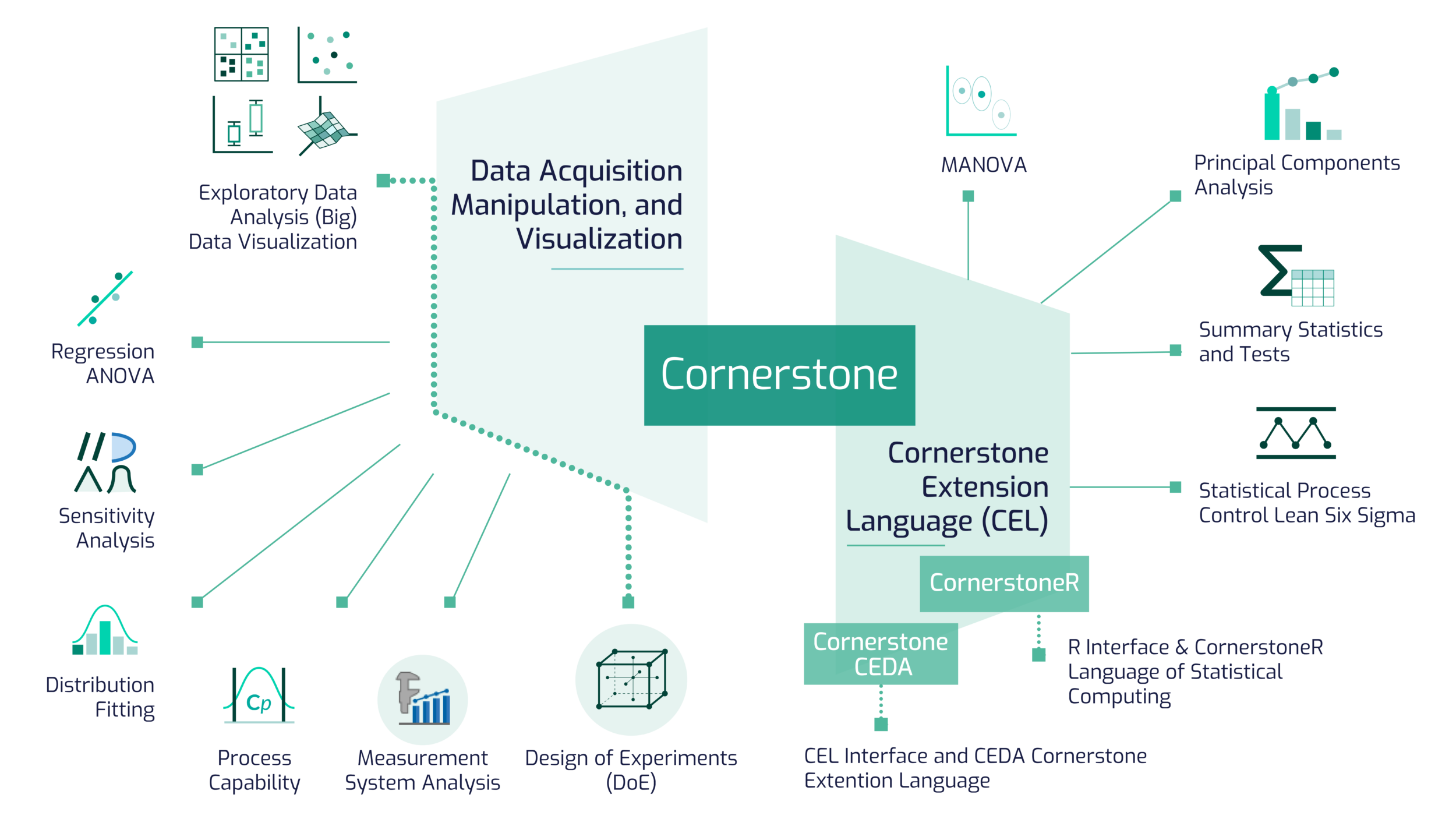

Mit Version 8.2 erweitert CamLine seine Software Cornerstone um neue Funktionen für Qualitätsingenieur-wesen, Fertigung und Prozessoptimierung.

Mit Version 8.2 erweitert CamLine seine Software Cornerstone um neue Funktionen für Qualitätsingenieur-wesen, Fertigung und Prozessoptimierung.